_副本-busn.webp)

Python反序列化漏洞

python反序列化漏洞前置知识

漏洞原理

代码中进行了反序列化操作,反序列化魔术方法可以被触发,且反序列化的参数可控

函数使用:

pickle.dump(obj, file) : 将对象序列化后保存到文件

pickle.load(file) : 读取文件, 将文件中的序列化内容反序列化为对象

pickle.dumps(obj) : 将对象序列化成字符串格式的字节流

pickle.loads(bytes_obj) : 将字符串格式的字节流反序列化为对象

魔术方法:

reduce() 反序列化时调用

__reduce_ex__() 反序列化时调用

setstate() 反序列化时调用

getstate() 序列化时调用

各类语言序列化和反序列化函数:

Java:Serializable Externalizable接口、fastjson、jackson、gson、ObjectInputStream.read、ObjectObjectInputStream.readUnshared、XMLDecoder.read、ObjectYaml.loadXStream.fromXML、ObjectMapper.readValue、JSON.parseObject等

PHP:serialize()、 unserialize()

Python:pickle marshal PyYAML shelve PIL unzip

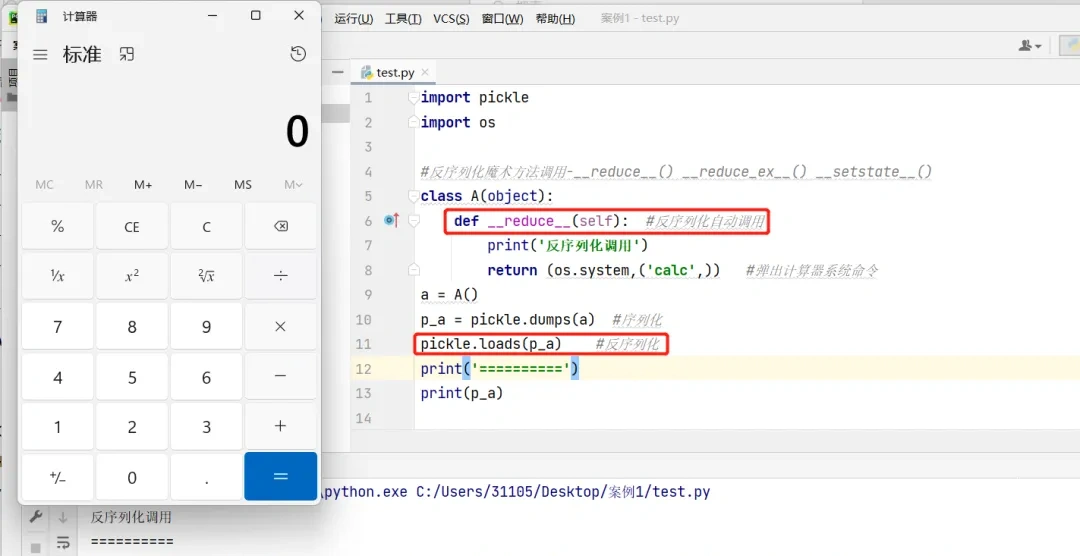

魔术方法利用演示:

reduce()和__reduce_ex__()魔术方法:对象被反序列化时自动调用

setstate()魔术方法:对象被反序列化时自动调用

_副本-vybm.webp)

getstate()魔术方法: 对象被序列化时自动调用

_副本-aqeb.webp)

python反序列化漏洞产生演示:

代码中对对象进行了反序列化触发了__reduce__()魔术方法,魔术方法中执行了传递的参数,参数意思是:执行调用计算器的系统命令

_副本-busn.webp)

修改为对象传递参数值为ipconfig,成功当作系统命令执行

_副本-tmpx.webp)

python代码审计工具:bandit

帮助文档:

https://bandit.readthedocs.io/en/latest/start.html安装:pip install bandit

linux:

安装后会在当前Python目录下bin

使用:bandit-r 需要审计的源码目录

windows:

安装后会在当前Python目录下script

使用:bandit-r 需要审计的源码目录

_副本-wctn.webp)

免责声明

本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。

_%E5%89%AF%E6%9C%AC-fmez.png?width=800)

_%E5%89%AF%E6%9C%AC-ruqg.jpg?width=800)

_%E5%89%AF%E6%9C%AC-zktr.png?width=800)

_%E5%89%AF%E6%9C%AC-dgvc.jpg?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)