网络安全

未读

内网渗透ADCS权限维持

文章前言 本篇文章主要介绍如何通过证书服务来实现权限维持的目的 基本原理 在微软的文档里有一段话"当使用PKCA时,KDC在权限属性证书(PAC)中会返回用户的NTLM",也就是说当使用证书进行Kerberos认证的时候,返回票据的PAC包里面还有NTLM票据,故可以用于获取用户NTLM Hash

网络安全

未读

域渗透-横向移动命令总结

横向移动 0x01 文件传输 IPC$ 建立IPC$连接需要具备以下两个条件:①远程主机开启了IPC连接。 ②远程主机的139端口和445端口开放。 net use \\10.10.10.19\IPC$ "admin@123" /user:"Administrator"

网络安全

未读

内网渗透-代理Socks协议+路由不出网+后渗透通讯+CS-MSF控制上线

网络通讯-MSF&CS-路由添加&节点建立 前提:已获取目标的一台主机权限 目的:渗透并获取该内网中其他主机的权限。 但是发现目标内网其他主机没有网络,怎么办? 方法一:将渗透测试工具上传到已经获取权限的内网主机(太麻烦) 方法二:添加路由,建立节点(方便)

网络安全

未读

内网渗透-域防火墙+入站出站规则+组策略对象同步+不出网隧道上线

单机-防火墙-限制端口出入站-熟悉常见主机配置不出网的方式 配置防火墙属性 1.win10虚拟机本地搭建一个网站,配置防火墙属性的入站连接为默认值。

网络安全

未读

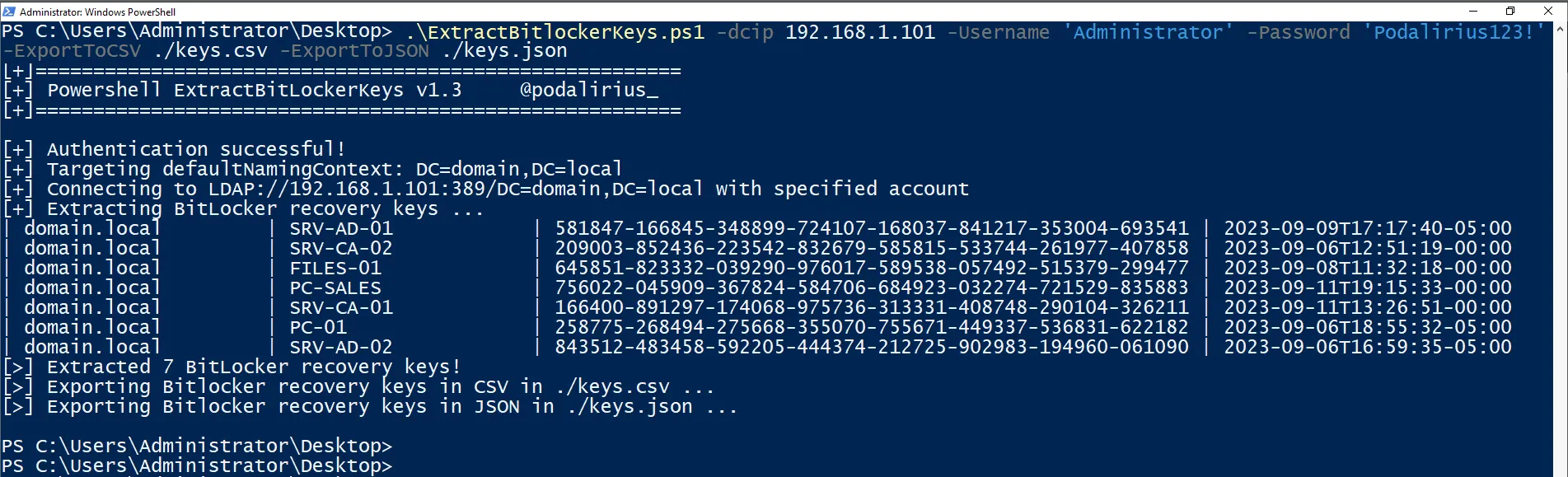

ExtractBitlockerKeys 自动从域中提取Bitlocker 恢复密钥

ExtractBitlockerKeys简介 系统管理或后利用脚本,用于自动从域中提取 Bitlocker 恢复密钥。 特征 自动从域控制器的 LDAP 获取所有计算机的列表。 用于从 LDAP 中提取 Bitlocker 密钥的多线程连接。 迭代 LDAP 结果页面以获取域中的每台计算机,无论大小

网络安全

未读

ExtractBitlockerKeys 自动从域中提取Bitlocker 恢复密钥

ExtractBitlockerKeys简介 系统管理或后利用脚本,用于自动从域中提取 Bitlocker 恢复密钥。 特征 自动从域控制器的 LDAP 获取所有计算机的列表。 用于从 LDAP 中提取 Bitlocker 密钥的多线程连接。 迭代 LDAP 结果页面以获取域中的每台计算机,无论大小

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)