多版本.net系统代码审计

前言 做项目喜闻乐见的获取了bin.rar,当时快速过了config交了数据库权限,然后看代码发现mobileController下方法未授权,交了一些信息泄露,大部分是人员手机相关。项目结束后想交cnvd,写了个nuclei跑了一下结果没几个,当时大为不解,但是感谢他们部署系统的好习惯,顺手测了另

团队笔记

未读

CVE-2024-0250 漏洞复现

免责申明:本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与发布者无关!!! 01 漏洞名称 Google Analytics开放重定向漏洞

网络安全

未读

浅析Fastjson场景下Java Bcel字节码实践应用

0x00写在前面 本次测试仅供学习使用,如若非法他用,与本平台和发布者无关,需自行负责! 0x01Java Bcel字节码介绍 BCEL全名Byte Code Engineering Library

漏洞

未读

简析CVE-2024-48795 SSH协议前缀截断攻击(Terrapin攻击)

OpenSSH 9.6 通过新的 "严格 KEX "协议扩展解决了这一协议弱点,当客户端和服务器都支持该扩展时,它将自动启用。该扩展对 SSH 传输协议做了两处修改,以提高初始密钥交换的完整性。Firstly, it requires endpoints to terminate the conne

Docker 容器网络及其配置详解

docker 容器网络 Docker 在安装后自动提供 3 种网络,可以使用 docker network ls 命令查看 [root@localhost ~]# docker network ls

NETWORK ID NAME DRIVE

网络安全

未读

ThinkPHP多语言文件包含漏洞分析

一、漏洞概述 ThinkPHP是一个开源轻量级PHP框架,其6.0.13及以前版本存在一个文件包含漏洞。简要来讲,在多语言特性开启的条件下,远程攻击者可通过控制传入参数来实现任意PHP文件包含。默认条件下,该漏洞只能包含本地PHP文件;但在开启了register_argc_argv且安装了pcel/

从RCE到尝试docker逃逸的曲折之路

看了看solr的版本 正好之前研究过一段时间的solr的一些rce,挨个试试 在一顿操作后,啪的一下很快哈,找到一个CVE-2019-17558可以利用 0x03 命令执行

AI 时代领先于威胁行为者

在过去的一年里,随着人工智能的快速发展和采用,攻击的速度、规模和复杂程度都在增加。防御者才刚刚开始认识到并应用生成式人工智能的力量来改变对他们有利的网络安全平衡,并领先于对手。同时,对我们来说,了解人工智能如何在威胁行为者手中被滥用也很重要。今天,我们与 OpenAI 合作,发布了关于 AI 时代新

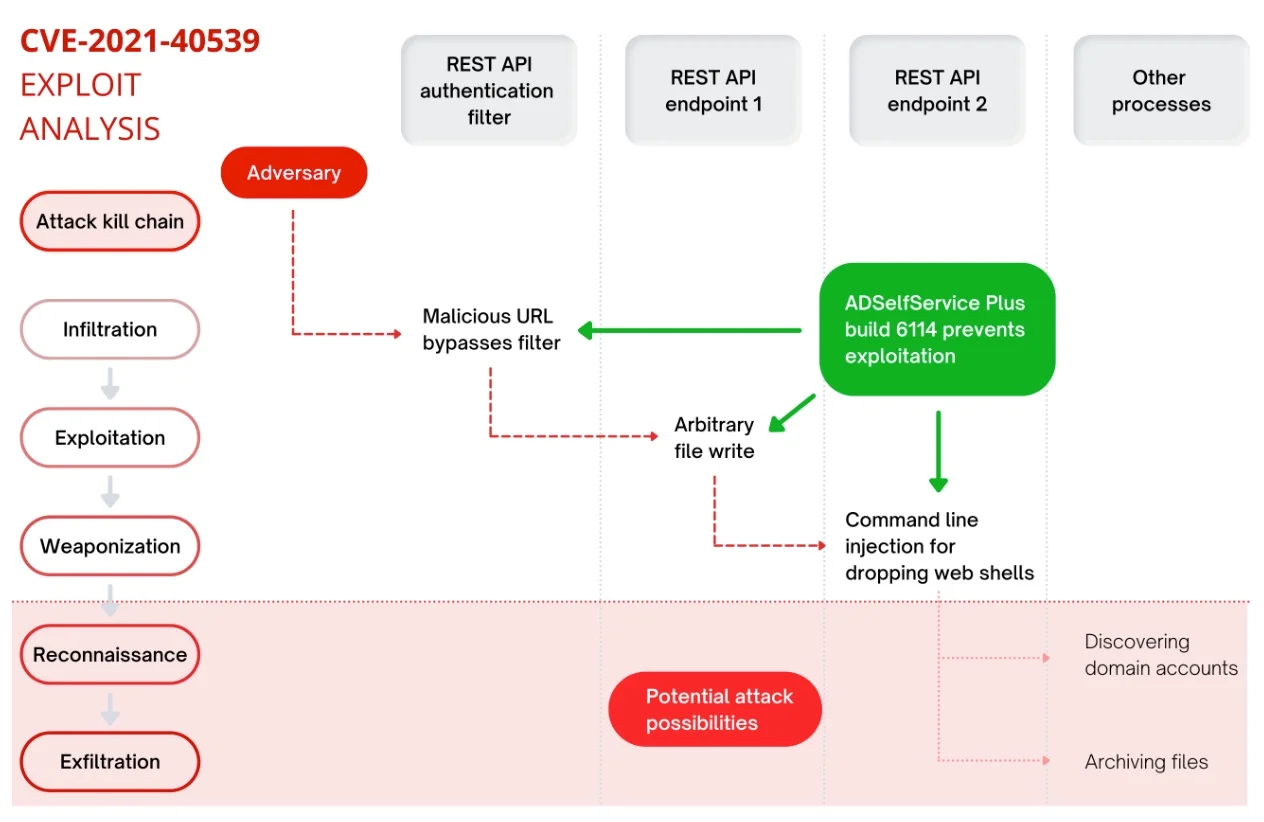

企业安全要点 |最常被利用的 12 个漏洞

对于威胁参与者来说,利用已知的错误和未修补的漏洞仍然是一种不屈不挠的策略。从安全绕过和凭据暴露到远程代码执行,软件漏洞仍然是网络攻击者寻求进入利润丰厚系统的方法的交易工具。 虽然在Active Directory和MOVEit文件传输应用程序中发现的新漏洞以及

网络安全

未读

tcpdump/wireshark 抓包及分析

本文将展示如何使用 tcpdump 抓包,以及如何用 tcpdump 和 wireshark 分析网络流量。 文中的例子比较简单,适合作为入门参考。 1 基础环境准备 为方便大家跟着上手练习,本文将搭建一个容器环境。 1.1 Pull Docker 镜像 $ sudo docker pull alp

团队笔记

未读

Linux终端调试大全

无数次被问道:你在终端下怎么调试更高效?或者怎么在 Vim 里调试?好吧,今天统一回答下,我从来不在 vim 里调试,因为它还不成熟。那除了命令行 GDB 裸奔以外,终端下还有没有更高效的方法?能够让我事半功倍? 当然有,选择恰当的工具和方法,让 GDB 调试效率成倍的提升并没有任何问题。当然,前提

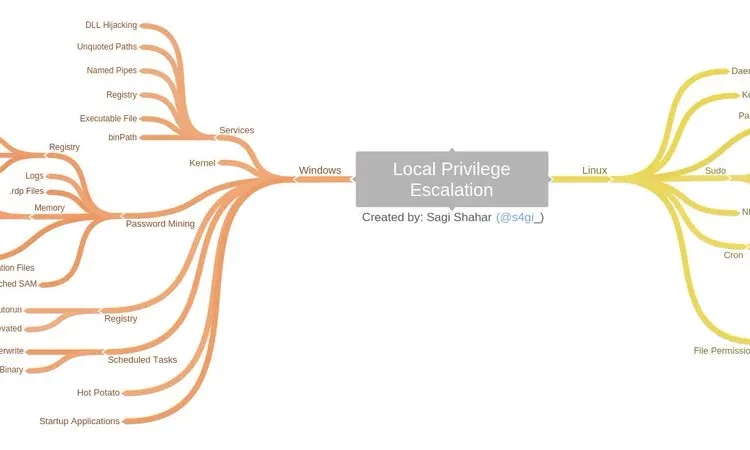

【干货分享】攻防演练总结

申明:文章中涉及操作均已提前获得客户授权许可,敏感信息已脱敏处理。相关案例仅供信息安全从业者参考,尝试利用攻击属违法行为! 0x01 前言 近期参加了好几场攻防演练,跟着团队里的小伙伴学到了很多东西,针对这几次攻防演练进行一个总结。 大概流程:外网信息收集、打点/钓鱼/近源攻击、权限维持、提权、内网

红队攻防 | 解决HW被疯狂封IP姿势

本项目其实就是个简单的代理服务器,经过我小小的修改。加了个代理池进来。渗透、爬虫的时候很容易就会把自己ip给ban了,所以就需要ip代理池了。 ProxyPool 爬虫代理IP池 ______ ______ _

| ___ \_

ired.team 红队笔记 渗透测试备忘单

ired.team简介 文章内容涉及我在受控环境中进行的渗透测试/红队实验,其中涉及各种渗透测试人员、红队和实际对手使用的工具和技术。 这是我学习事物的方式——通过实践、跟随、修补、探索、重复和做笔记。 在 ired.team,我探索了一些常见的攻击性安全技术,包括获取代码执行、代码注入、防御规避、

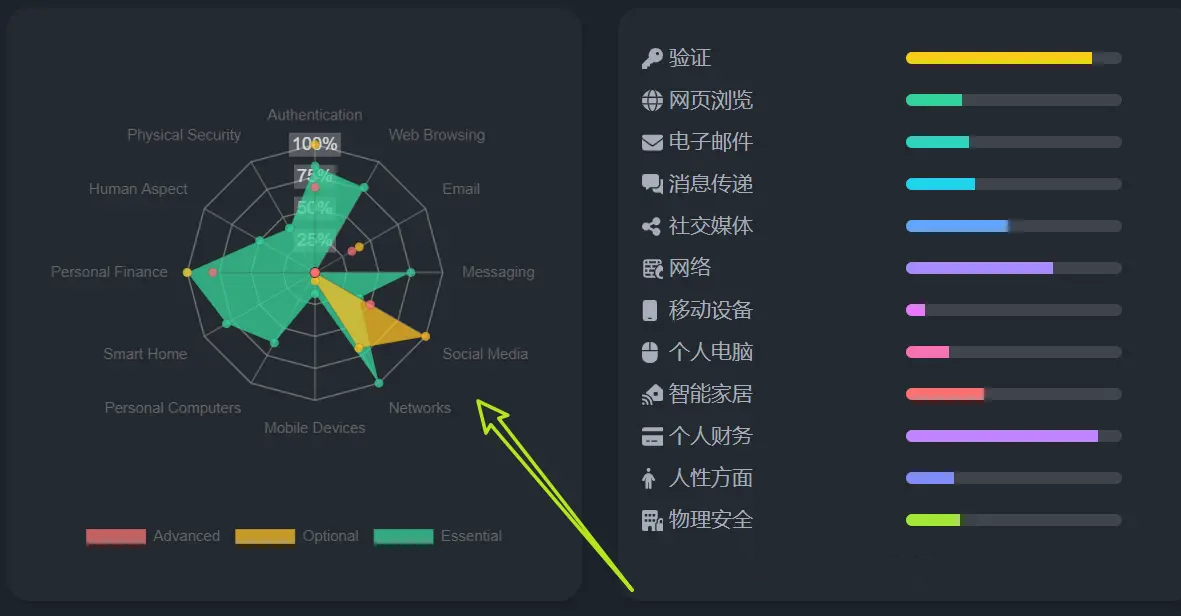

personal security checklist 个人隐私安全检查项

2024 年保护数字安全和隐私的 300 多个技巧清单 确保您的数字生活安全的终极技巧列表 在线检测 https://digital-defense.io/ 使用方法 打开上面的网站,选择要检查的项,比如人性

_%E5%89%AF%E6%9C%AC-xsqu.png?width=800)

_%E5%89%AF%E6%9C%AC-nmtz.png?width=800)

_%E5%89%AF%E6%9C%AC-zohy.png?width=800)

-bfpb.png?width=800)

_%E5%89%AF%E6%9C%AC.png?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)