_副本-qfsz.webp)

文件包含-本地+远程

文件包含漏洞成因:

文件包含函数加载的参数没有经过过滤或者严格的定义,可以被用户控制,包含其他恶意文件,导致执行了非预期的代码

本地包含和远程包含的区别:

一个只能包含本地,一个可以远程加载。具体形成原因是由代码和环境配置文件决定

安全测试思路:

黑盒发现:主要观察参数传递的数据是不是文件名

白盒发现:

1、可通过应用功能追踪代码定位审计

2、可通过脚本特定函数搜索定位审计

3、可通过伪协议玩法绕过相关修复等

漏洞利用:

1、有可控文件如能上传文件,配合上传后包含——包含上传后的路径即可执行脚本代码

2、无可控文件可以利用日志或Session和伪协议

包含日志:可以抓包修改UA头为脚本代码让日志记录

3、包含代码固定目录及文件后缀时需考虑版本绕过

4、伪协议玩法是建立在包含代码中只有变量存在时(没有固定目录和后缀)

伪协议玩法:可以进行文件的读取和写入还有代码执行,绕过有过滤可以使用编码绕过

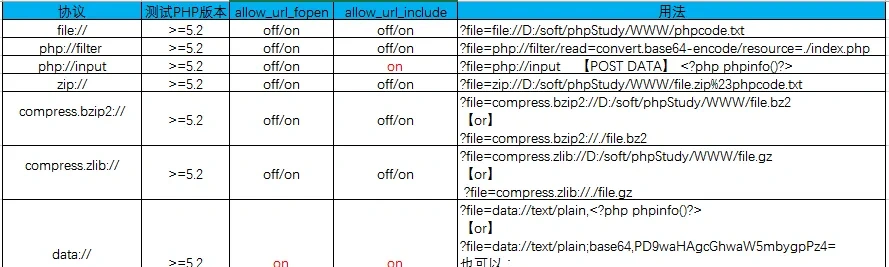

各类脚本语言包含伪协议玩法:

https://www.cnblogs.com/endust/p/11804767.html

php伪协议支持的版本及配置和用法:

案例:XHcms源码 文件包含漏洞

使用工具Seay源代码审计系统进行代码审计,搜索文件包含漏洞关键函数:include

_副本-ddnw.webp)

查看首页index.php文件代码,发现大概率存在文件包含漏洞

_副本-ktib.webp)

发现包含代码固定了目录和文件后缀,所以无法使用"伪协议玩法"利用漏洞

_副本-vddb.webp)

考虑配合文件上传功能利用包含漏洞,但是查找网站功能点未发现有上传功能。

尝试包含日志文件,判断网站中间件,获取日志文件路径

_副本-ljls.webp)

尝试包含日志文件,发现因为固定后缀名无法包含

_副本-xhuk.webp)

利用PHP低版本才有的长度限制绕过漏洞来绕过固定后缀名

_副本-jgit.webp)

我们就可以抓包更改UA头为脚本代码,让日志文件记录

_副本-imml.webp)

重新访问日志文件,成功包含执行

_副本-qfsz.webp)

免责声明

本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。

本文是原创文章,采用 CC BY-NC-ND 4.0 协议,完整转载请注明来自 程序员小航

评论

匿名评论

隐私政策

你无需删除空行,直接评论以获取最佳展示效果

_%E5%89%AF%E6%9C%AC-fmez.png?width=800)

_%E5%89%AF%E6%9C%AC-ruqg.jpg?width=800)

_%E5%89%AF%E6%9C%AC-zktr.png?width=800)

_%E5%89%AF%E6%9C%AC-dgvc.jpg?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)