ASPX介绍-DLL反编译+常见漏洞

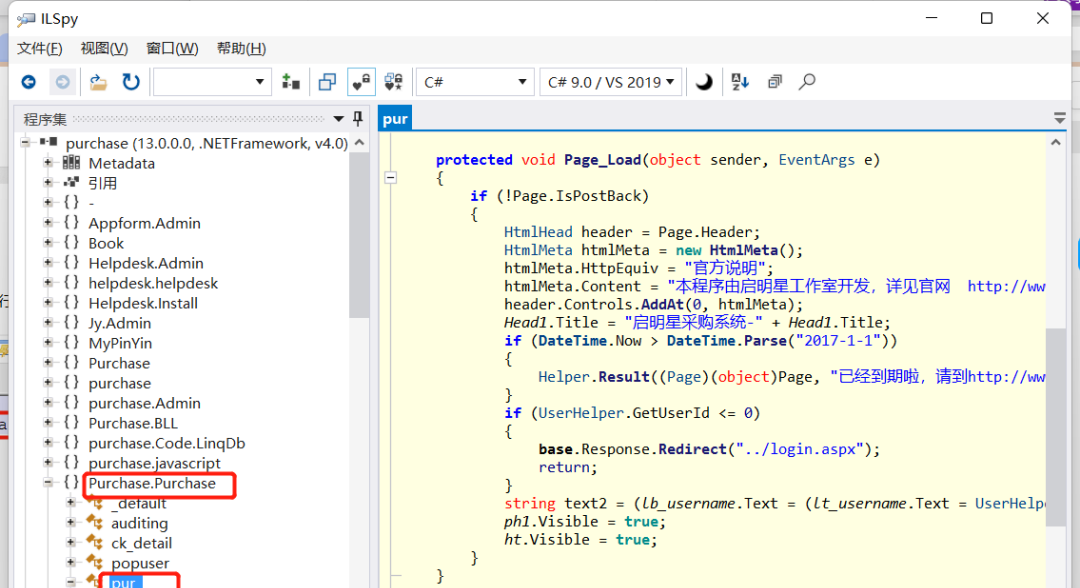

.NET项目-DLL文件反编译指向-代码特性

dll文件类似java的jar包一样,把核心内容封装了,需要反编译才能获得dll文件内容

反编译工具:ILSpy_binaries

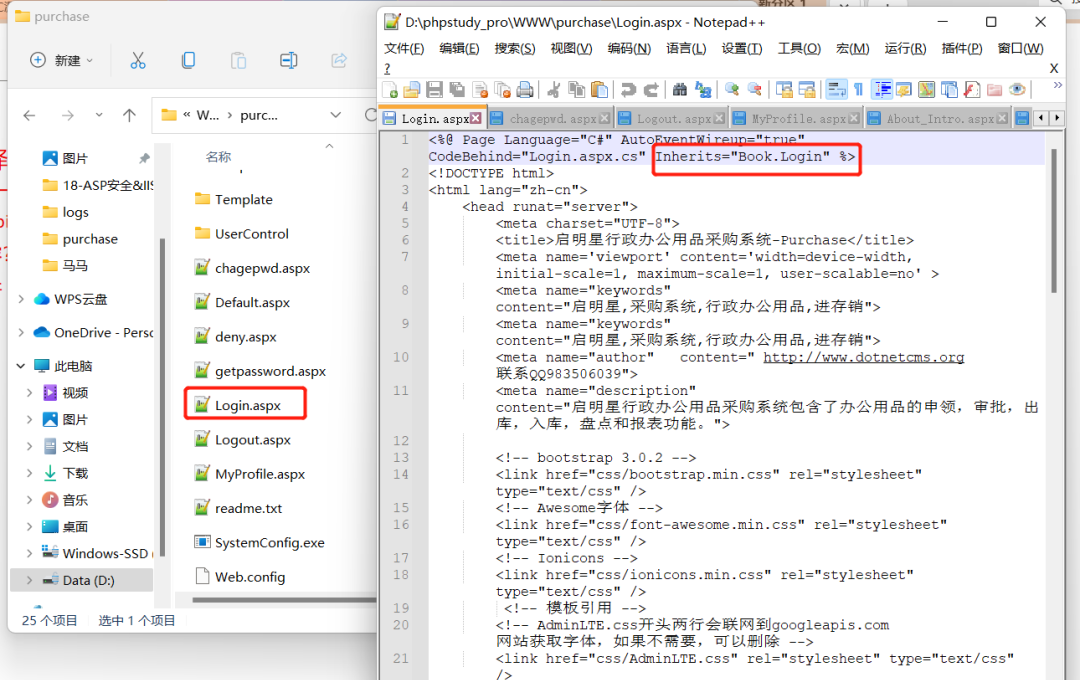

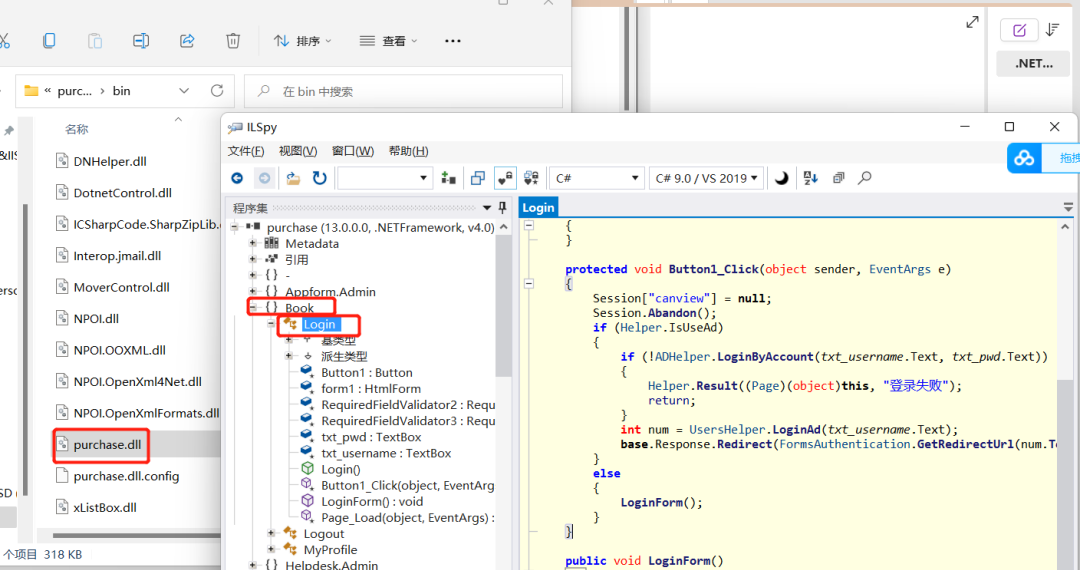

如何查看网站aspx文件中被封装成dll类型的文件内容?

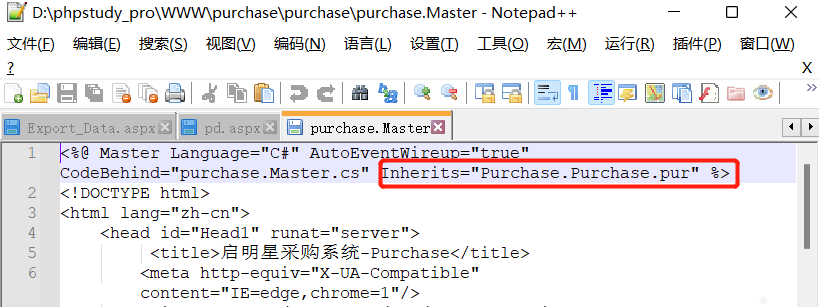

打开网站源码里的aspx文件,

查看Inherits函数内的dll文件路径,根据路径在bin目录找到dll文件,然后托入反编译工具中再次根据路径找到我们要查看的内容

.NET项目-Web.config错误调试-信息泄露

在.net Web开发的程序中,一般是有一个web.config 配置文件

在配置文件的 <customErrors mode >="on"时//关闭自定义错误

网站报错的时候,就会泄露哪里的代码出问题,导致代码和文件路径泄露。

.NET项目-身份验证未授权访问-安全漏洞

未授权访问

判断用户的身份的验证代码利用方式:

1.在要验证的每个文件里面添加判断代码

2.创建一个写有验证代码的文件专门用来判断,其他需要验证的文件包含调用它

找未授权访问:

1.找那些没有包含验证代码的文件

2.看验证代码文件有没有办法绕过

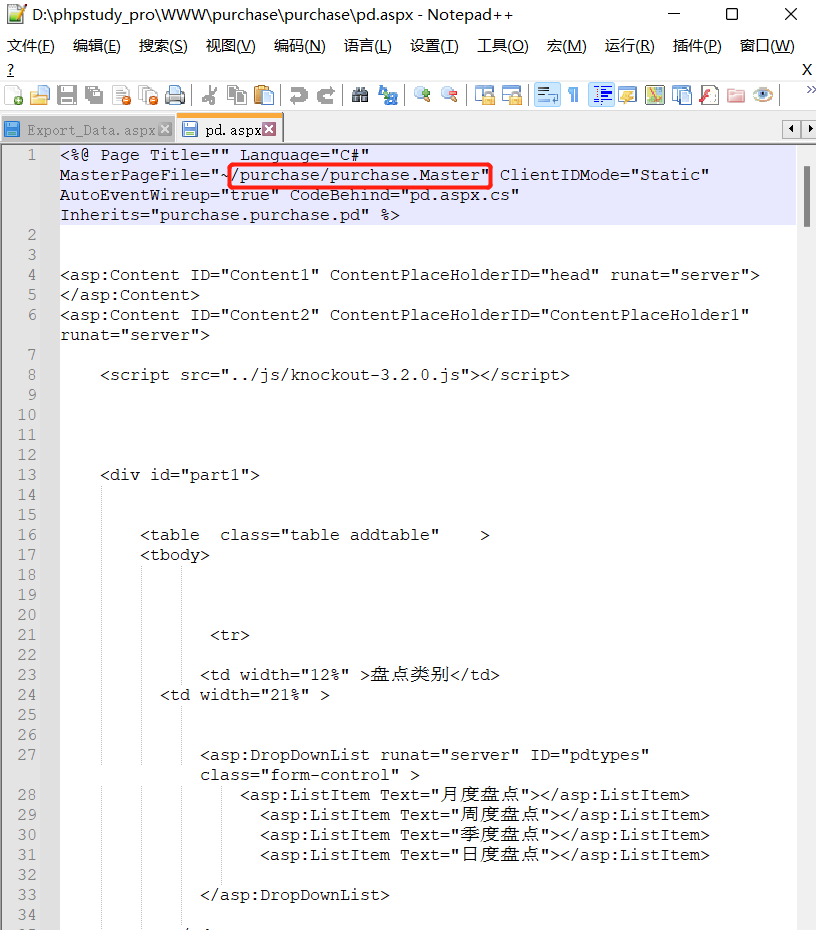

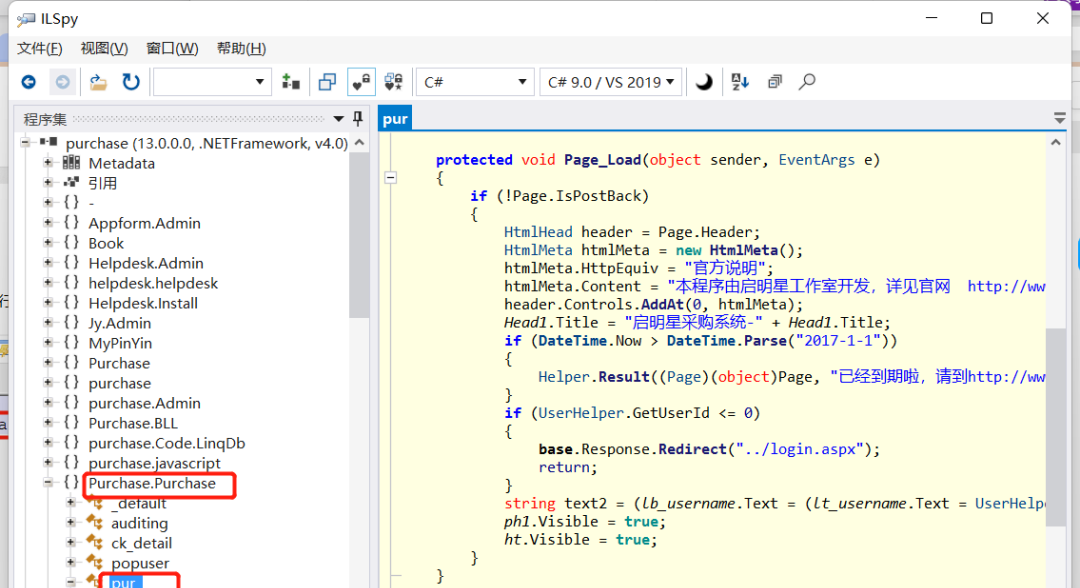

找源码purchase的验证代码

打开一个需要登录之后才能访问的文件pd.aspx,查看验证代码

没有在文件中找到验证代码,根据文件中的路径:MasterPageFile="~/purchase/purchase.Master"继续查找

还是没有查找到,继续根据/purchase/purchase.Master文件中的dll文件路径查找

成功找到验证代码,就可以进行代码审计,绕过验证。

免责声明

本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。

本文是原创文章,采用 CC BY-NC-ND 4.0 协议,完整转载请注明来自 程序员小航

评论

匿名评论

隐私政策

你无需删除空行,直接评论以获取最佳展示效果

_%E5%89%AF%E6%9C%AC-fmez.png?width=800)

_%E5%89%AF%E6%9C%AC-ruqg.jpg?width=800)

_%E5%89%AF%E6%9C%AC-zktr.png?width=800)

_%E5%89%AF%E6%9C%AC-dgvc.jpg?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)