漏洞

未读

CVE-2024-51567 RCE漏洞

漏洞介绍 CyberPanel是一款基于OpenLiteSpeed的Web托管控制面板,专为现代Web托管需求设计。它不仅提供了丰富的功能,还确保了高性能和安全性。无论您是个人开发者、小型企业还是大型企业,CyberPanel都能满足您的托管需求。 CyberPanel 是基于 (Open) Lit

漏洞

未读

CVE-2025-1974 Kubernetes RCE漏洞

Kubernetes 中发现了一个安全问题。在某些情况下,未经身份验证且能够访问 Pod 网络的攻击者可以在 ingress-nginx 控制器上下文中执行任意代码。这可能导致控制器可访问的 Secret 信息泄露。(请注意,在默认安装中,控制器可以访问集群范围内的所有 Secret。) 此问题会影

漏洞

未读

CVE-2025-0868 RCE漏洞

前言 DocsGPT 中存在导致远程代码执行 (RCE) 的漏洞。由于使用 eval() 对 JSON 数据进行解析不当,未经授权的攻击者可发送任意 Python 代码以通过 /api/remote 端点执行。 漏洞等级 高危 漏洞影响</

漏洞

未读

CVE-2025-4123

漏洞介绍 Grafana是Grafana开源的一套提供可视化监控界面的开源监控工具。该工具主要用于监控和分析Graphite、InfluxDB和Prometheus等。 Grafana存在安全漏洞,该漏洞源于客户端路径遍历和开放重定向结合,可能导致跨站脚本攻击。 注:该漏洞允许攻击者通过自定义前端插

漏洞

未读

CVE-2025-29927漏洞

漏洞介绍 Next.js是Vercel开源的一个 React 框架,Next.js 是一款基于 React 的热门 Web 应用程序框架,提供服务器端渲染、静态站点生成和集成路由系统等功能。 Next.js 14.2.25之前版本和15.2.3之前版本存在安全漏洞,该漏洞源于如果授权检查发生在中间件

漏洞

未读

VMware ESXi新型漏洞CVE-2025-22224-22226利用链已出现在野利用

VMware ESXi 是一款虚拟化平台,广泛应用于企业数据中心及云环境,旨在提供高效、灵活的虚拟化解决方案。 近期互联网披露,ESXi 中存在三个严重漏洞(CVE-2025-22224、CVE-2025-22225、CVE-2025-22226),涉及越界读和越界写等缺陷,攻击者可将这些漏洞链式利

漏洞

未读

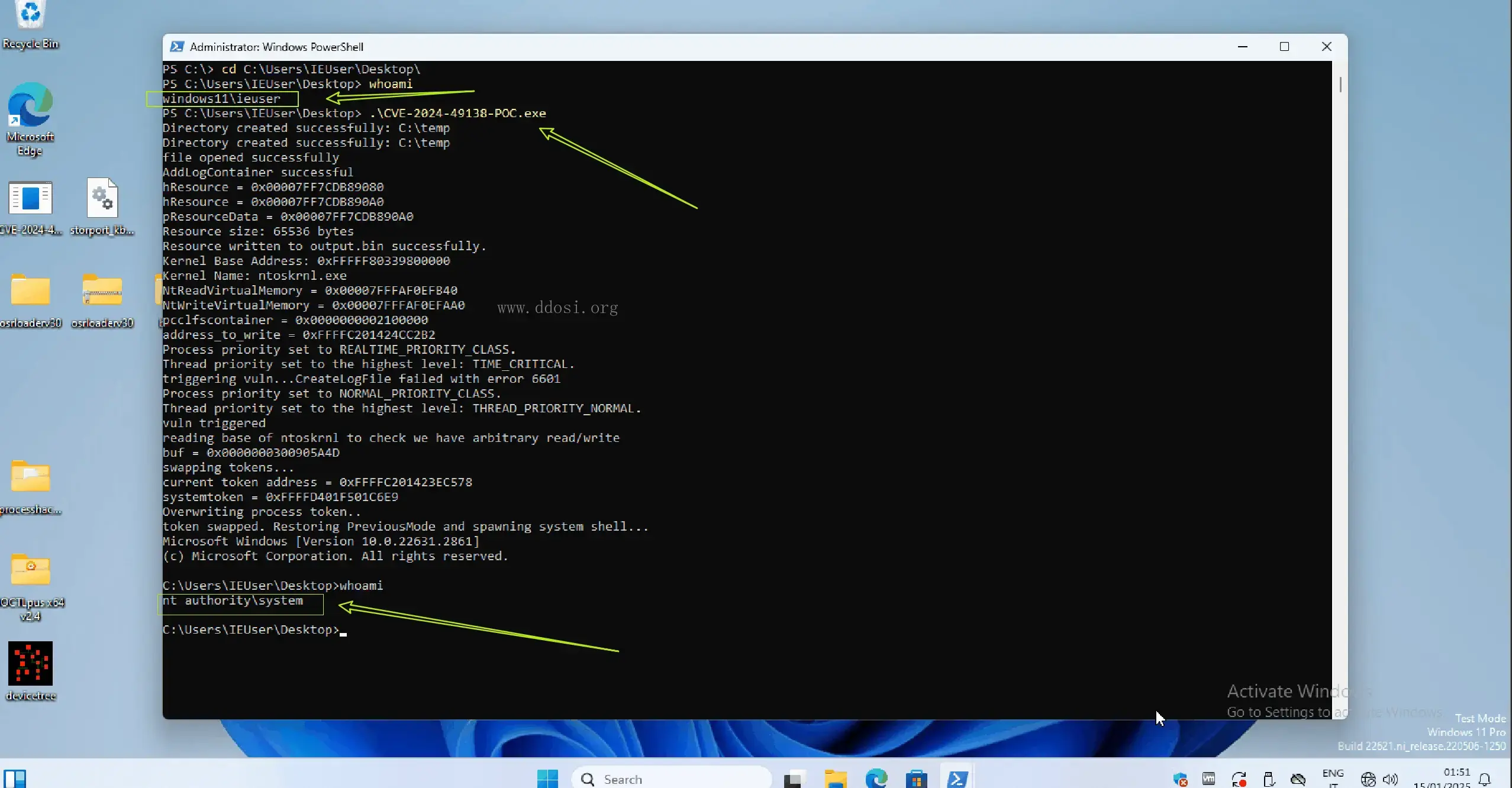

CVE-2024-49138

CVE-2024-49138简介 Windows 通用日志文件系统驱动程序特权提升漏洞。 CrowdStrike 检测到威胁行为者积极利用该漏洞。 CVE-2024-49138 POC exp下载地址 https://lp.lmboke.com/CVE-2024-49138-POC-master.z

漏洞

未读

泛微E-Cology漏洞曝光:CheckServer.jsp SQL注入危机

泛微e-cology是以移动互联下的组织社交化转型需求为导向,采用轻前端重后端的设计思路,在前端面向用户提供个性化的办公平台,后端引擎帮助企业高效整合既有的IT资源生成符合用户需求的IT应用,并能够与e-mobile、移动集成平台等双剑合璧,帮助企业通过APP、微信、钉钉等多种路径实现移动协同办公,

漏洞

未读

Java反序列化漏洞 | log4j2远程代码执行漏洞原理+漏洞复现

漏洞原理及简介 一、log4j2简介 log4j2是apache下的java应用常见的开源日志库,是一个就Java的日志记录工具。在log4j框架的基础上进行了改进,并引入了丰富的特性,可以控制日志信息输送的目的地为控制台、文件、GUI组建等,被应用于业务系统开发,用于记录程序输入输出日志信息。

漏洞

未读

AJ-Report 可视化大屏漏洞复现

AJ-Report是全开源的一个BI平台,酷炫大屏展示,能随时随地掌控业务动态,让每个决策都有数据支撑。多数据源支持,内置mysql、elasticsearch、kudu驱动,支持自定义数据集省去数据接口开发,目前已支持30+种大屏组件/图表,不会开发,照着设计稿也可以制作大屏。 漏洞复现 部署完成

漏洞

未读

Zabbix SQL注入漏洞(CVE-2024-42327)

漏洞介绍 Zabbix 是一个开源的、企业级的分布式监控解决方案,用于监控各种 IT 资源,包括服务器、网络设备、应用程序和服务。它提供实时监控、数据收集、可视化、警报和报告功能,帮助用户全面了解其 IT 基础架构的运行状况。Zabbix 前端上具有默认用户角色或任何其他授予 API 访问权限的角色

漏洞

未读

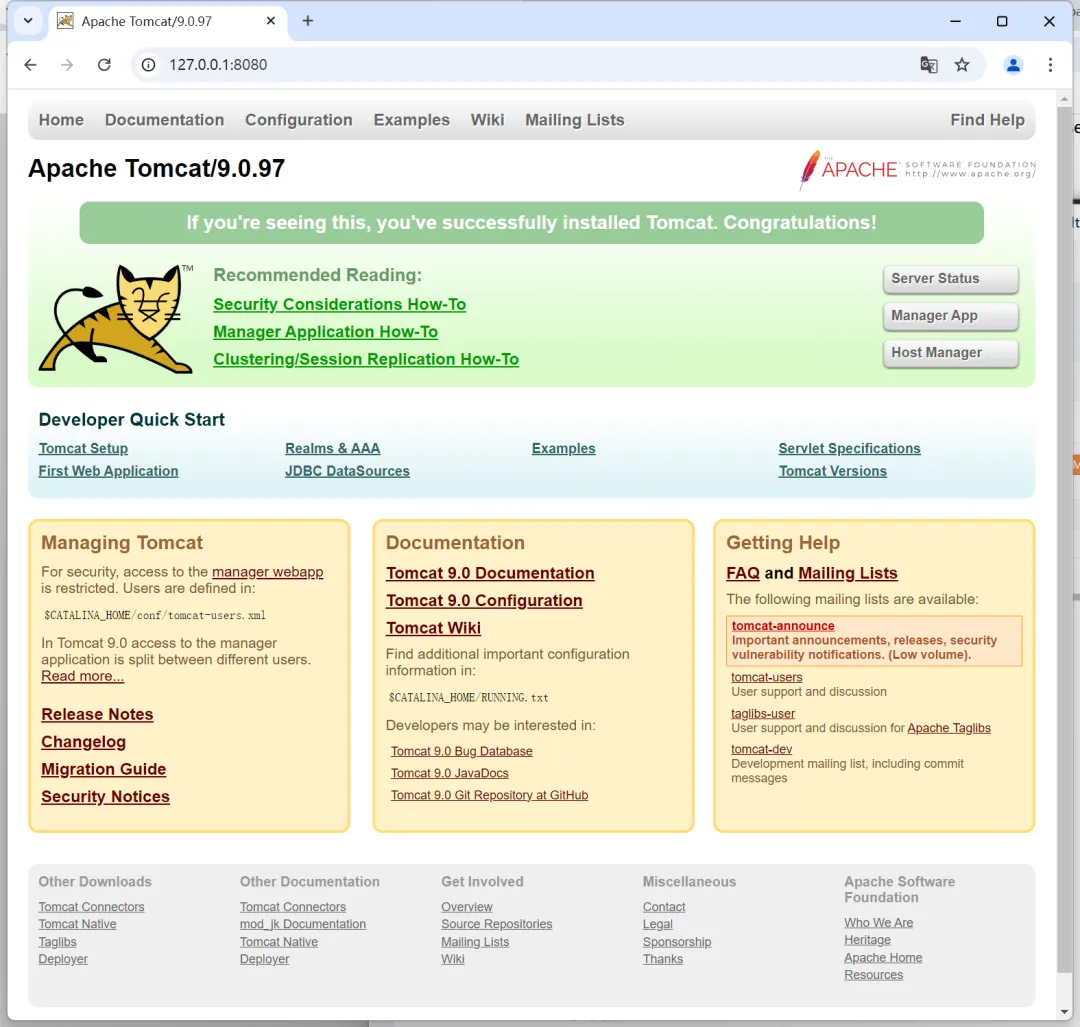

Apache Tomcat条件竞争致远程代码执行漏洞(CVE-2024-50379)

漏洞介绍 Apache Tomcat 中 JSP 编译期间的使用时间 (TOCTOU) 争用条件漏洞允许在启用默认 servlet 写入(非默认配置)时对不区分大小写的文件系统进行 RCE。当默认 Servlet 的 readonly 参数被设置为 false(非默认配置)并允许使用 PUT 方法上

漏洞

未读

Apache OFBiz远程代码执行漏洞(CVE-2024-38856)

漏洞简介 Apache OFBiz 是一个开源的企业资源规划系统,提供了一整套企业管理解决方案,涵盖了许多领域,包括财务管理、供应链管理、客户关系管理、人力资源管理和电子商务等。Apache OFBiz 基于 Java 开发,采用灵活的架构和模块化设计,使其可以根据企业的需求进行定制和扩展,它具有强

漏洞

未读

Apache MINA反序列化漏洞

0x00 漏洞编号 CVE-2024-52046 0x01 危险等级 高危 0x02 漏洞概述 Apache MINA是一个高性能的网络通信框架,旨在帮助开发人员

漏洞

未读

OpenWrt LuCi 任意文件读取

OpenWrt 环境搭建 下载OpenWrt 19.07 镜像、解压并转为镜像文件导入虚拟机。 wget https://downloads.openwrt.org/releases/19.07.0/targets/x86/generic/openwrt-19.07.0-x86-generic-co

_%E5%89%AF%E6%9C%AC-wfhi.png?width=800)

-ttpx.png?width=800)

_%E5%89%AF%E6%9C%AC-ccxz.png?width=800)

_%E5%89%AF%E6%9C%AC-eeoz.png?width=800)

_%E5%89%AF%E6%9C%AC-hmaw.png?width=800)

_%E5%89%AF%E6%9C%AC-jsgb.png?width=800)

-faes.png?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)