新型内核马-WebShell

项目简介

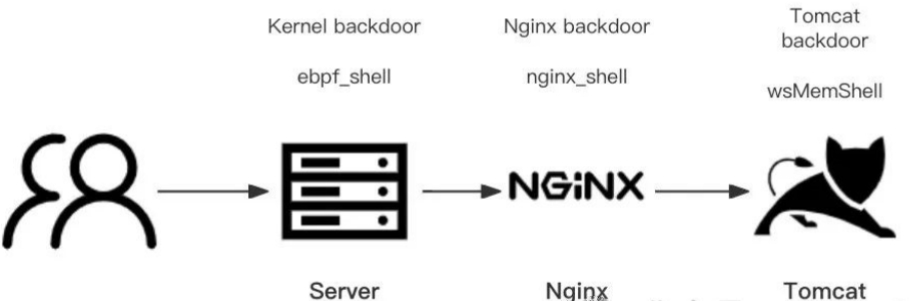

一个全链路内存马系列(ebpf内核马、nginx内存马、WebSocket内存马)。

注意:本项目不含有完整的利用工具,仅提供无害化测试程序、防御加固方案,以及研究思路讨论。

技术原理

ebpf内核马:通过ebpf hook入/出口流量,筛选出特定的恶意命令,再通过hook execve等函数,将其他进程正常执行的命令替换为恶意命令,达到WebShell的效果。

技术特点

无进程、无端口、无文件(注入后文件可删除)执行命令不会新建shell进程,无法通过常规行为检测将WebShell注入内核,无法通过常规内存检测可改造内核马,适配HTTP协议以外的所有协议技术缺点

内核版本需要大于4.15.0,即 Ubuntu 16、CentOS 8命令不是直接执行,需要等待其他进程执行命令无回显使用方式

下载测试程序 releases 并运行

POST veo=/bin/touch /tmp/pwn_副本-qukp.jpg)

_副本-ogdl.jpg)

研究中遇到的问题

1. 为什么不通过ebpf直接执行命令

根据ebpf的编写规则,ebpf自己是不能执行命令的,它只能hook各种函数。所以有两种方法可以间接达到执行命令的效果

自己开一个进程,ebpf通过ebpf map传输命令参数到这个进程,通过这个进程执行命令监听其他进程执行的命令,将其修改为恶意命令参数2. 怎么通过ebpf识别HTTP报文

XDP是读不到报文内容的,所以最底层用TC格式化HTTP报文就可以,你需要算IP header、TCP header的长度等定位包体内容。另外ebpf有循环次数限制,所以最好payload是放在包体的开头或结尾

3. 怎么让ebpf脱离加载器在内核中持续运行,即使加载器程序退出

详细了解 eBPF 程序的生命周期,可参考

https://eunomia.dev/zh/tutorials/28-detach/防御加固方案

通过bpftool可以检测出是否有ebpf恶意程序权限收敛,收敛SYS_ADMIN、CAP_BPF等权限确认 /proc/sys/kernel/unprivileged_bpf_disabled 为 1项目地址

https://github.com/veo/ebpf_shellhttps://github.com/veo/nginx_shell免责声明

本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。

本文是原创文章,采用 CC BY-NC-ND 4.0 协议,完整转载请注明来自 程序员小航

评论

匿名评论

隐私政策

你无需删除空行,直接评论以获取最佳展示效果

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)