网络安全

未读

Bypass_WAF - WebShell与过D盾

因为有了webshell相当于可以执行php代码,不过现在又有许多webshell查杀工具,都可以对一般的webshell进行查杀,但是由于php的灵活性导致waf都可以被绕过,但是有因为waf的出现阻挡了很大的一部分攻击 最基本的webshell的组成 <?php @eval($_POST['cm

网络安全

未读

浅谈JSP Webshell进阶免杀

0x00 简介 前段时间笔者在研究AST相关技术和JS的混淆技巧,无意间想到,能否将一些技术和思路应用在Webshell的免杀呢? 0x01 从一句话开始

网络安全

未读

Apache Log4j2从RCE到RC1绕过

0x00 介绍 Log4j2是Java开发常用的日志框架,该漏洞触发条件低,危害大,由阿里云安全团队报告 POC比较简单 public static void main(String[] args) throws Exception {

logger.error("${jndi:ldap:/

网络安全

未读

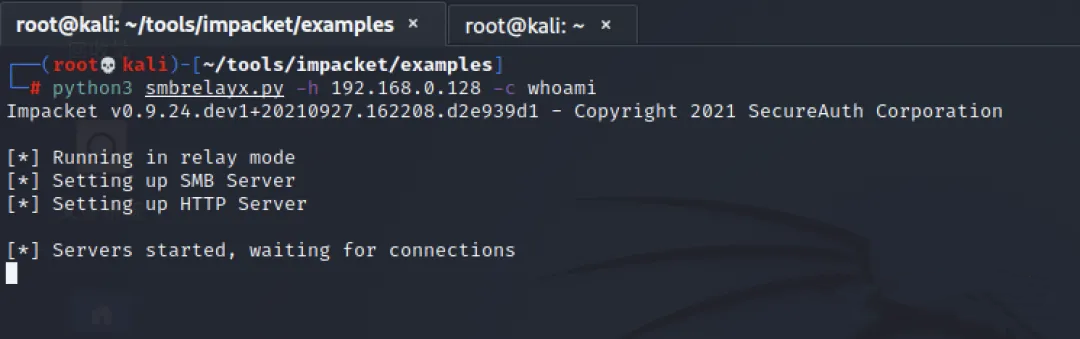

内网渗透中的 Net-NTLM Relay Attack

Net-NTLM Relay Attack 漏洞原理 在看 Net-NTLM Relay Attack 之前,需了解一下攻击原理是怎样实现的。 Net

网络安全

未读

神兵利器-ThinkphpGUI

ThinkPHPGUI Thinkphp(GUI)漏洞利用工具,支持各版本TP漏洞检测,命令执行,getshell。(如果感觉对您有帮助,感觉不错的话,请您给个大大的 ⭐️❗️ ) JFormDesigner可视化编写,没有javafx可视化好用(建议学javafx)。 检测不到的payload欢迎

网络安全

未读

java代码审计-sql注入

0x01 前言 Java里面常见的数据库连接方式有三种,分别是JDBC,Mybatis,和Hibernate。 0x02 JDBC注入场景 很早之前的Javaweb都是用JDBC的方式连接数据库然后去实现dao接口再调service业务层去实现功能代码 JDBC连接代码 @WebServlet("/

网络安全

未读

java代码审计-文件操作

0x01 任意文件读取 @GetMapping("/path_traversal/vul")

public String getImage(String filepath) throws IOException {

return getImgBase64(filepath);

}

多版本.net系统代码审计

前言 做项目喜闻乐见的获取了bin.rar,当时快速过了config交了数据库权限,然后看代码发现mobileController下方法未授权,交了一些信息泄露,大部分是人员手机相关。项目结束后想交cnvd,写了个nuclei跑了一下结果没几个,当时大为不解,但是感谢他们部署系统的好习惯,顺手测了另

网络安全

未读

内网渗透-Kerberos认证流程详解

一、前言 Kerberos协议是一个专注于验证通信双方身份的网络协议,不同于其他网络安全协议的保证整个通信过程的传输安全,kerberos侧重于通信前双方身份的认定工作,帮助客户端和服务端解决“证明我自己是我自己”的问题,从而使得通信两端能够完全信任对方身份,在一个不安全的网络中完成一次安全的身份认

漏洞

未读

HSC Mailinspector loader.php 任意文件读取漏洞(CVE-2024-34470)

0x01 免责声明 请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,发布者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。本次测试仅供学习使用,如若非法他用,与本博客和发布者无关,需自行负责!!! 0x0

漏洞

未读

CVE-2024-27822:macOS PackageKit 权限提升

PackageKit.framework又一个有趣的漏洞!这次是在运行基于 ZSH 的 PKG 时通过 Apple 进行本地特权升级🎉。 已解决的版本: macOS 14.5 Beta 2 (23F5059e) 及更高版本

漏洞

未读

PHP-CGI Windows平台远程代码执行漏洞

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,发布者不为此承担任何责任。如有侵权烦请告知,我们会立即删除并致歉。谢谢! 01漏洞描述 2024年6月,PHP官方发布新版本,修复了 PHP-CGI 中一个远程代码执行漏洞。

_%E5%89%AF%E6%9C%AC-solg.png?width=800)

_%E5%89%AF%E6%9C%AC-xwld.png?width=800)

_%E5%89%AF%E6%9C%AC-vudy.png?width=800)

_%E5%89%AF%E6%9C%AC-mjnv.png?width=800)

_%E5%89%AF%E6%9C%AC-oohl.png?width=800)

_%E5%89%AF%E6%9C%AC-xsgu.png?width=800)

_%E5%89%AF%E6%9C%AC-pktx.png?width=800)

_%E5%89%AF%E6%9C%AC-xsqu.png?width=800)

_副本.webp)

_副本.webp)

_%E5%89%AF%E6%9C%AC-lqsj.png?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)