Double Venom (DVenom) shellcode加密包装器和加载器绕过AV

DVenom简介

Double Venom (DVenom) 是一款通过为您的 shellcode 提供加密包装器和加载器来帮助红队成员绕过 AV 的工具。

特点

能够绕过一些知名的防病毒软件(AV)。

提供多种加密方法,包括 RC4、AES256、XOR 和 ROT。

使用 C#、Rust、PowerShell、ASPX 和 VBA 生成源代码。

采用不同的 shellcode 加载技术:VirtualAlloc、进程注入、NT 段注入、空心进程注入。

开始使用

这些说明将为您提供在本地计算机上启动并运行的项目副本,以用于开发和测试目的。

先决条件

安装了 Golang。

对 shellcode 操作有基本的了解。

熟悉 C#、Rust、PowerShell、ASPX 或 VBA。

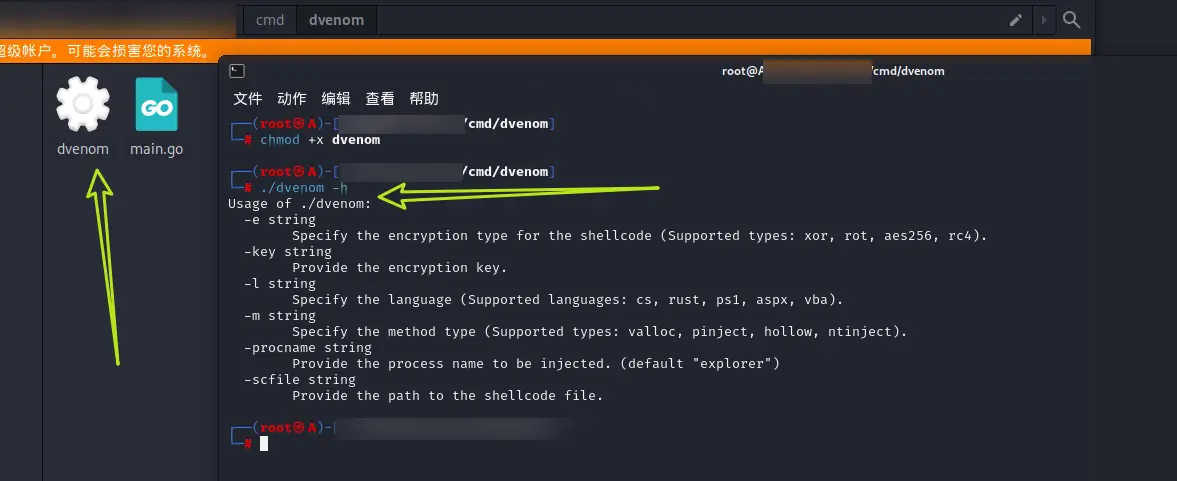

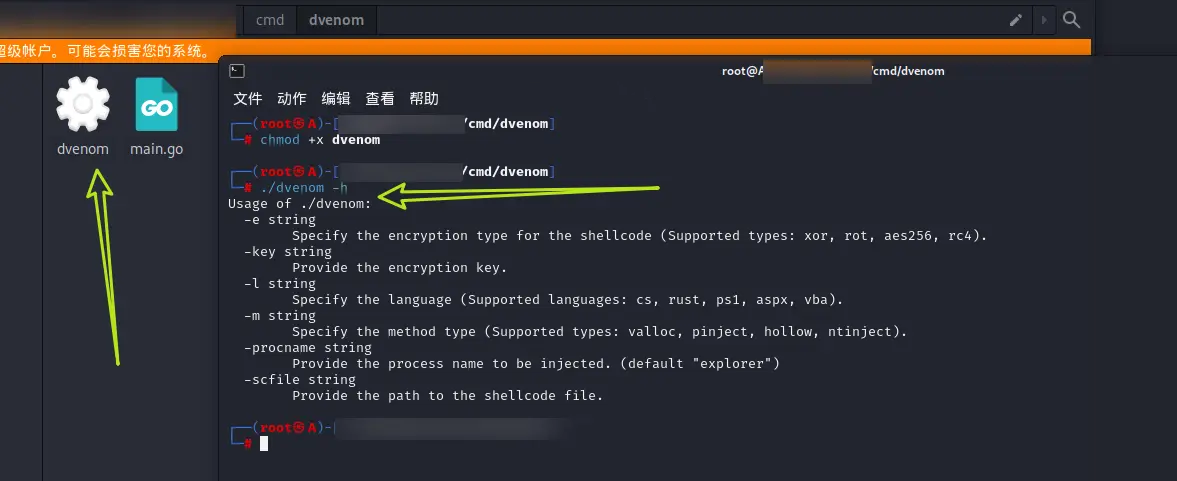

安装

要克隆并运行此应用程序,您需要在计算机上安装 Git。

# 克隆项目

$ git clone https://github.com/zerx0r/dvenom

# 进入存储库

$ cd dvenom

# 构建应用程序

$ go build /cmd/dvenom/用法

安装后,您可以使用以下命令运行该工具:

./dvenom -hUsage of ./dvenom:

-e string

Specify the encryption type for the shellcode (Supported types: xor, rot, aes256, rc4).

-key string

Provide the encryption key.

-l string

Specify the language (Supported languages: cs, rust, ps1, aspx, vba).

-m string

Specify the method type (Supported types: valloc, pinject, hollow, ntinject).

-procname string

Provide the process name to be injected. (default "explorer")

-scfile string

Provide the path to the shellcode file.

命令行参数:

-e:指定shellcode的加密类型(支持的类型:xor、rot、aes256、rc4)。

-key:提供加密密钥。

-l:指定语言(支持的语言:cs、rs、ps1、aspx、vba)。

-m:指定方法类型(支持的类型:valloc、pinject、hollow、ntinject)。

-procname:提供要注入的进程名称(默认为“explorer”)。

-scfile:提供 shellcode 文件的路径。

示例

生成包含加密 shellcode 的 C# 源代码。

请注意,如果选择 AES256 作为加密方法,则将自动生成初始化向量 (IV)。

./dvenom -e aes256 -key secretKey -l cs -m ntinject -procname explorer -scfile /home/zerx0r/shellcode.bin > ntinject.cs限制

项目地址

GitHub:

https://github.com/ExpLangcn/dvenom直链下载地址

https://lp.lmboke.com/dvenom-main.zip

本文是原创文章,采用 CC BY-NC-ND 4.0 协议,完整转载请注明来自 程序员小航

评论

匿名评论

隐私政策

你无需删除空行,直接评论以获取最佳展示效果

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)