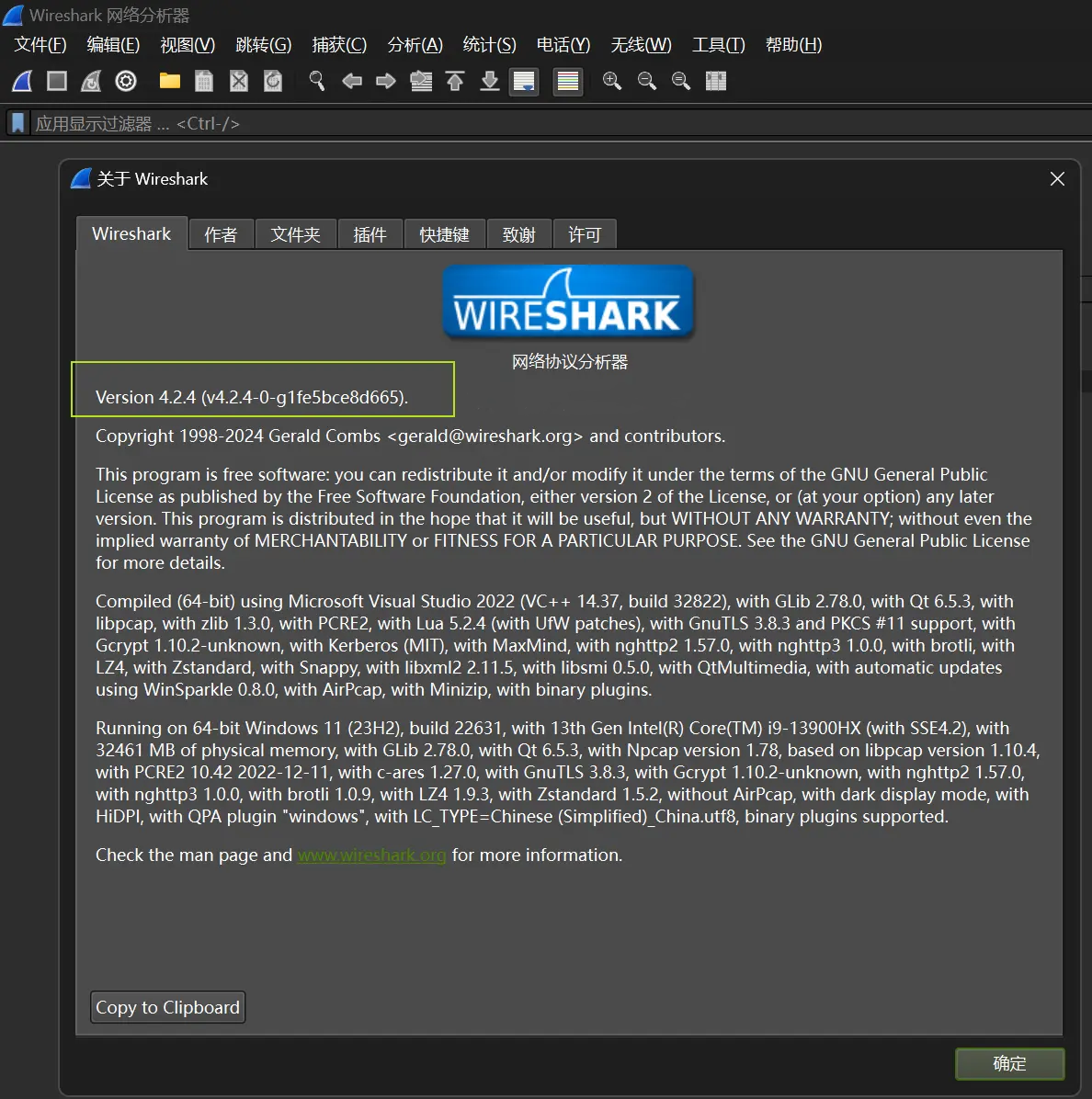

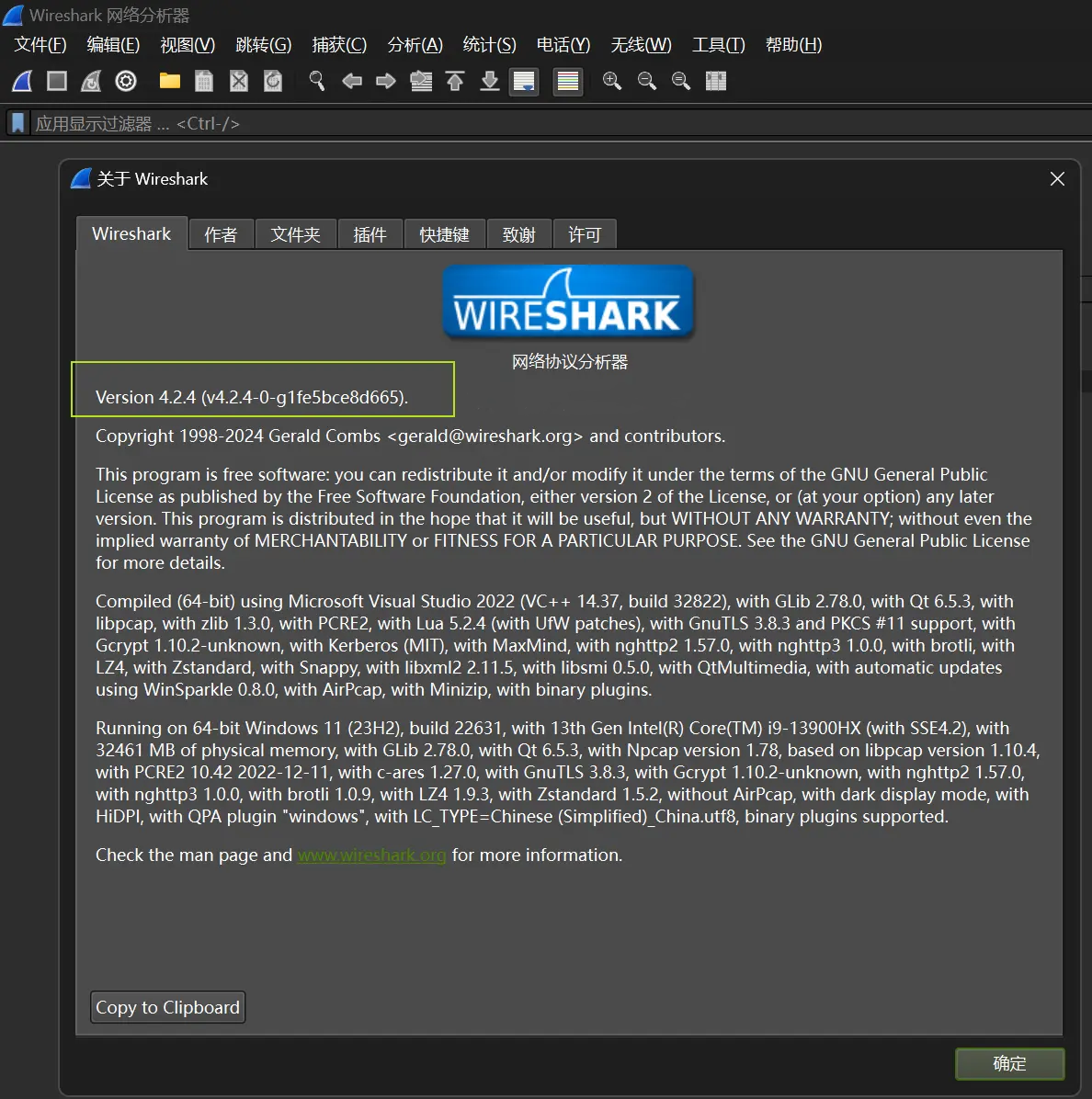

wireshark 4.2.4发布 修复CVE-2024-2955漏洞 149种协议更新

Wireshark简介

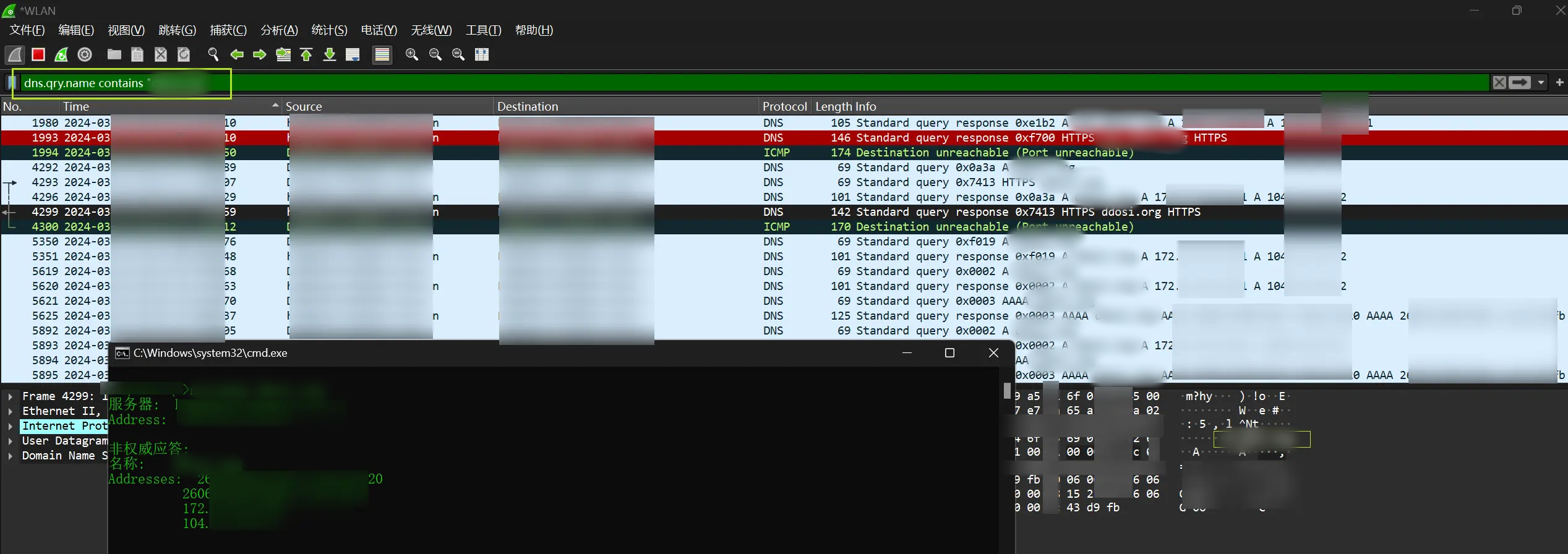

Wireshark 是一种开源的网络数据包分析工具,它能够捕获和分析网络上的数据包。它支持多种网络协议,并提供了丰富的功能和工具,用于深入分析网络通信,诊断网络问题,以及进行网络安全审计。Wireshark 可以在各种操作系统上运行,包括 Windows、macOS 和各种 Linux 发行版。由于其强大的功能和易用性,Wireshark 在网络管理、网络安全、网络协议开发等领域被广泛应用。

Wireshark 4.2.4 发行说明

什么是新的

Bug修复

如果您要在 Windows 上升级 Wireshark 4.2.0 或 4.2.1,则需要手动下载并安装Wireshark 4.2.4 或更高版本。

以下漏洞已得到修复:

wnpa-sec-2024-06 T.38 解剖器崩溃。 第 19695 期。 CVE-2024-2955。

此外,CVE-2024-24478、CVE-2024-24479 和 CVE-2024-24476 最近在未与 Wireshark 项目进行任何协调的情况下分配给了 Wireshark。据我们所知,每一项都基于无效的假设,我们已要求拒绝它们。

修复了以下错误:

带配置的 Extcap 永远不会启动; “在开始捕获之前配置所有 extcap。”而是显示。问题18487。

数据包解析 CSV 导出包括最后一列,即使隐藏也是如此。第 19666 期。

注入 TLS 机密会关闭 Windows 上的 Wireshark。第 19667 期。

模糊作业问题:fuzz-2024-02-27-7196.pcap。问题19674。

将另一个端口添加到 HTTP 解析器时,Wireshark 崩溃。问题19677。

模糊作业问题:fuzz-2024-03-03-7204.pcap。第 19685 期。

模糊作业问题:randpkt-2024-03-05-8004.pcap。第19688期。

当向表中添加新行时,可能会插入错误报告。第 19705 期。

“–export-objects”在 3.2.10 之后的 tshark 版本上无法按预期工作。第 19715 期。

模糊作业问题:fuzz-2024-03-21-7215.pcap。第 19717 期。

新功能和更新功能

此版本中没有新的或更新的功能。

新协议支持

此版本中没有新协议。

更新的协议支持

5GLI, 6LoWPAN, AFP, AllJoyn, AMQP, ASAP, Babel, BACnet, Ba, nana, BEEP,

Bencode, BFCP, BGP, BT BNEP, BT SDP, BT-DHT, BVLC, CFLOW, CIP, CMIP, CMP,

COROSYNC/TOTEMSRP, COSE, CQL, CSN.1, DAP, DCCP, DCOM, DHCPv6, DICOM, DISP,

DOCSIS MAC MGMT, DOF, DVB-S2, E2AP, EDONKEY, ENRP, ErlDP, Etch, EXTREMEMESH,

FC-SWILS, GIOP, GLOW, GNW, GOOSE, GQUIC, Gryphon, GSM A-bis OML, GSUP,

GTPv2, H.223, H.225.0, H.245, H.248, H.264, H.265, HSMS, ICMPv6, ICQ,

IEEE1609dot2, IPP, IPPUSB, ISAKMP, iSCSI, ISIS LSP, ISO 7816, ISUP, ITS,

JSON 3GPP, JXTA, Kafka, KINK, KNX/IP, LDAP, LDP, LISP, LISP TCP, LLRP,

LwM2M-TLV, M2UA, M3UA, MAC-LTE, MBIM, MMS, MONGO, MPEG PES, MPLS Echo,

MQ PCF, MQTT-SN, MS-WSP, MSDP, MsgPack, NAS-5GS, NETLINK, NHRP, OpenFlow,

OpenWire, OPSI, OSC, P22, P7, PANA, PIM, PNIO, ProtoBuf, PROXY, Q.2931,

QNET, RDP, RESP, RPL, RSL, RSVP, RTLS, RTMPT, RTPS, S7COMM, SCTP,

SIMULCRYPT, SMB2, SML, SNA, SNMP, Socks, SolarEdge, SOME/IP, SoulSeek, SUA,

T.38, TCAP, TEAP, TFTP, Thread, Thrift, TN5250, USBHID, USBVIDEO, VP9,

WASSP, WiMAX ASN CP, WLCCP, WTP, X.509IF, X.509SAT, XML, XMPP, YAMI, Z39.50,

ZigBee ZCL寻求帮助

用户指南、手册页和各种其他文档可以在找到

CVE-2024-2955

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2024-2955漏洞描述

T.38协议解析器在Wireshark 4.2.0至4.0.3以及4.0.0至4.0.13版本中存在漏洞,允许通过数据包注入或精心制作的捕获文件进行拒绝服务攻击。

截图

官方文档

https://www.wireshark.org/docs/relnotes/wireshark-4.2.4.html

_%E5%89%AF%E6%9C%AC-fmez.png?width=800)

_%E5%89%AF%E6%9C%AC-ruqg.jpg?width=800)

_%E5%89%AF%E6%9C%AC-zktr.png?width=800)

_%E5%89%AF%E6%9C%AC-dgvc.jpg?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)